Comodo Firewall 3(以下簡稱為CFP3)用了很長一段時間了

可能是因為開發團隊忙於CIS(Comodo Internet Security),CFP3很久都沒有更新了

由於Comodo可能對於CFP3線上更新至CIS存有一定的風險

所以後來發出的聲明,讓CFP3手動更新至CIS的方法

If you have CFP 3 installed, Here is what you do when upgrading from CFP 3 to CIS 3.5 to keep your original settings.

1. Miscellaneous>Manage my Configurations>Export Your configuration file to anywhere on your Hard Drive, For example my Documents, Desktop, etc. You can also rename it.

2. Uninstall CFP 3.0, Reboot, Download & Install CIS 3.5, Reboot. Now go back to Miscellaneous>Manage my Configurations>Import And import your configuration file where you saved it. When you successfully imported it, Make sure you Select that Configuration in Manage my Configurations. Delete any other Default Configurations you DON'T use, Like Proactive Security, Antivirus Security, etc which just modifies your policies & Settings.

Now your settings from CFP 3.0 should work! Note: You CANNOT do this for COMODO Antivirus v2.0 Beta & v3.5, It only works for COMODO Firewall & Full CIS.

If anyone finds this not to work, please post steps here So I can edit the post, if this does work pls let me know, and myself or any other Moderator will act on it.

http://tinyurl.com/5sevye

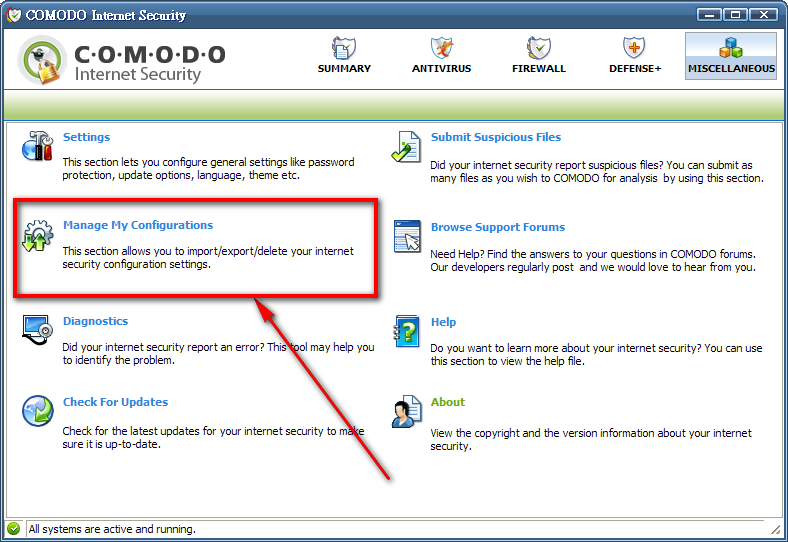

以下我用圖解說明CFP3設定過度到CIS的方法

1.首先匯出你CFP3的設定,到Miscellaneous>Manage my Configurations

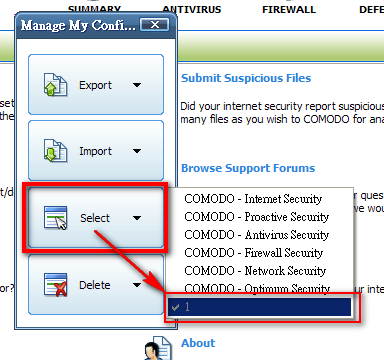

2.匯出目前設定到你指定的路徑

3.移除CFP3然後重新啟動系統

4.安裝完CIS後從同樣的地方,匯入設定從你指定的路徑

5.匯入完成後還必須選擇你剛匯入的設定檔,這樣子才會啟用你先前的規則

這樣的話設定還可以保有,如果你還跟之前的獨立版CAV(Comodo AntiVirus)一同使用

這部分的設定是無法匯入到CIS的!關於這點請注意!

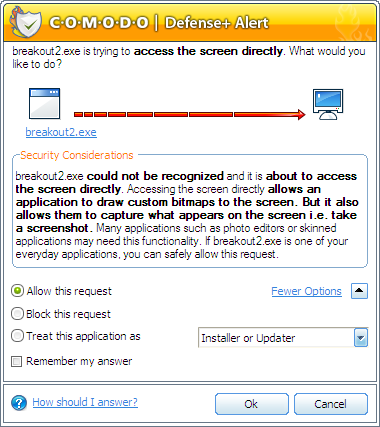

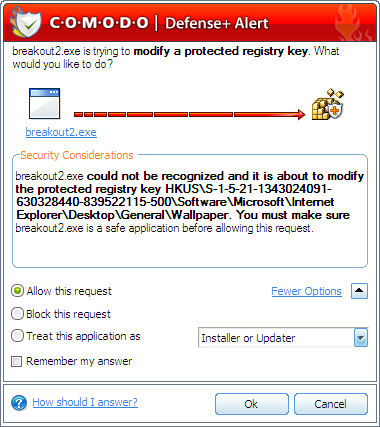

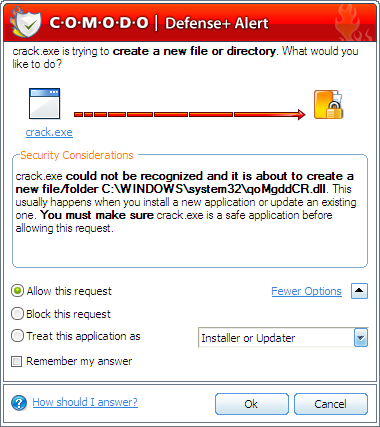

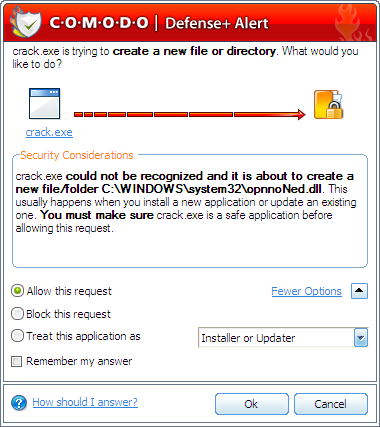

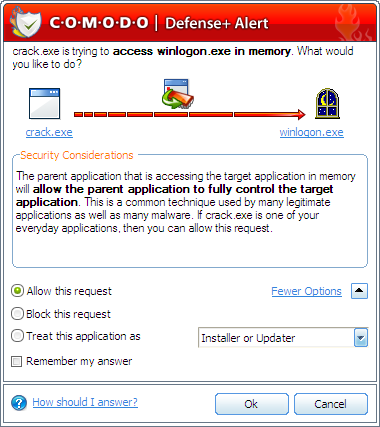

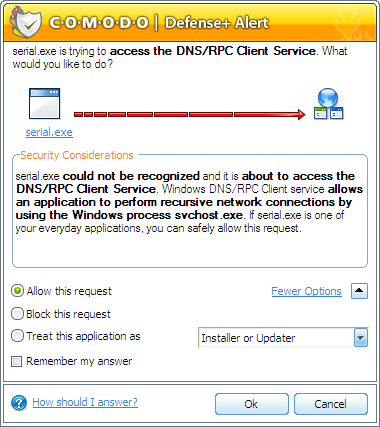

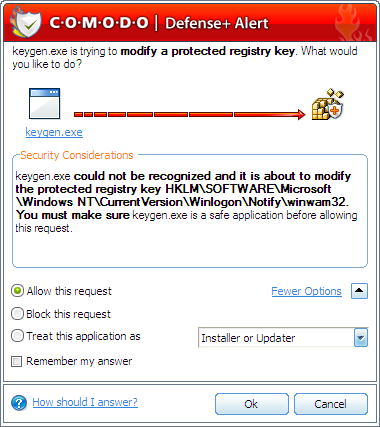

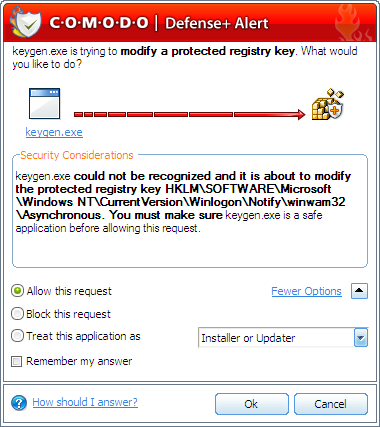

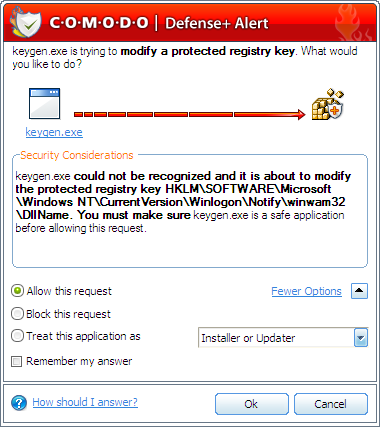

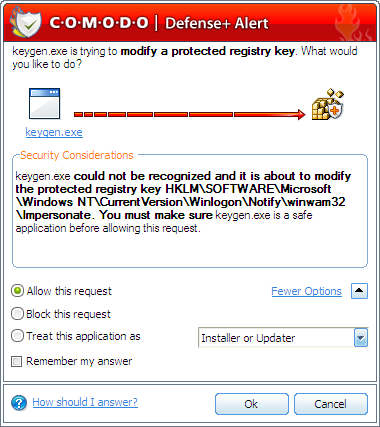

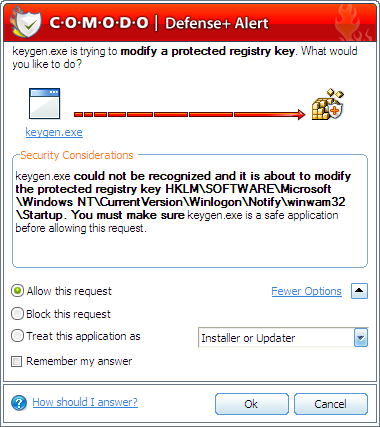

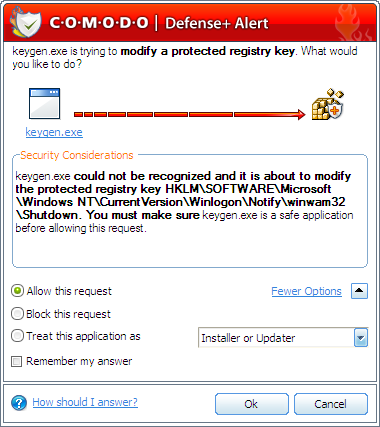

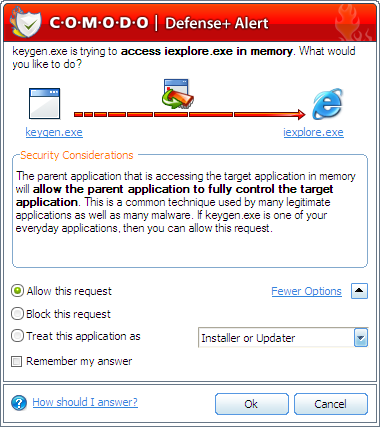

此次升級很大的原因是由於Defense+在3.5有修正與加強了防禦能力

與CAV的整合到還不是吸引我的原因!

CIS已經成為目前唯一一款免費的網路安全套裝,在此之前網路安全套裝全部都為付費產品

Comodo挾著強勁的HIPS,現在似乎有意用CIS來替自家的AV做推廣,讓更多人投入反喟

雖然目前AV的表現還相當差強人意,但我們應該看好CIS未來能帶給我們的表現! (繼續閱讀...)