初期給你六塊田去耕種,如果要繼續擴張,那你必須花錢購買農民幣

如果不想花錢,有的時候會有一些免費送農民幣的活動

這些活動通常都是真的,但有的時候也有假的

可能是要求你安裝一些有的沒有的東西

有的可能騙說送你農民幣,但其實是利益交換

騙人花招很多,就是看準了人的"貪念"

進入這個頁面,我們找Free類別的

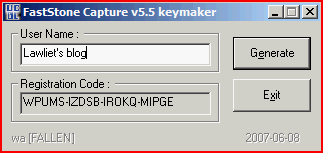

然後可以看到如圖中的畫面,我照著說明

下載了那個所謂通訊軟體的客戶端

如果你沒有Facebook帳號那點我進入

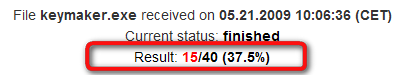

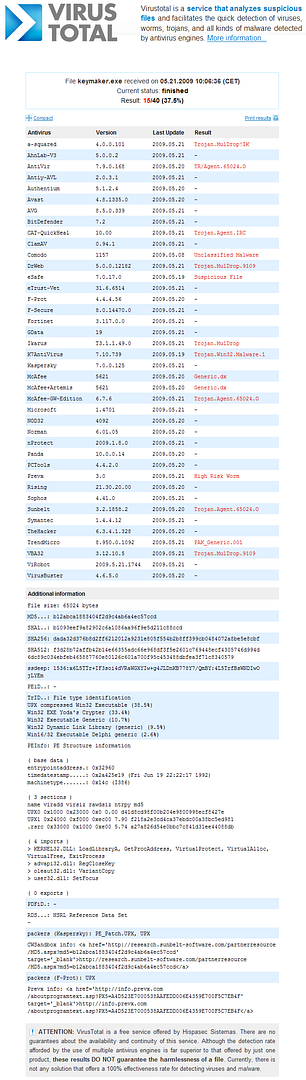

因為這個東西看起來就覺得非常可疑

而且它還要求你一直開啟它

跟你的其它通訊軟體

基於常理判斷,應該不是什麼好東西

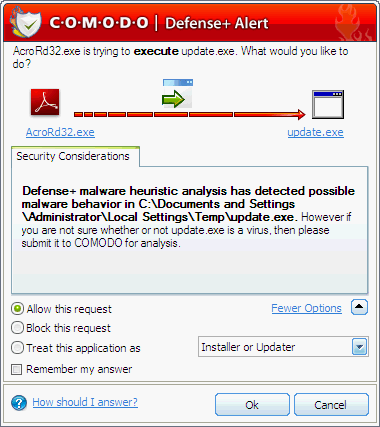

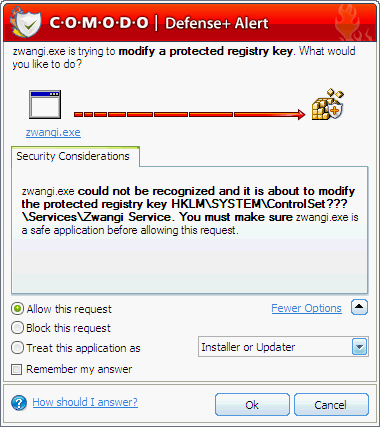

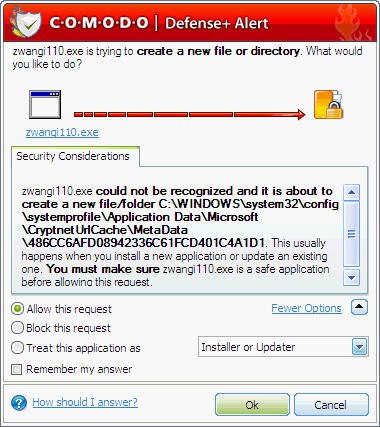

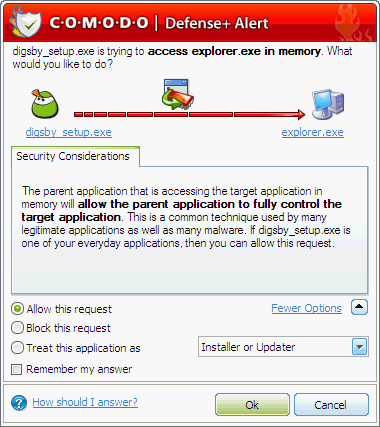

在它的安裝過程中就有不少惡意行為

還不隱避,才一開始就出現了惡意行為

直接修改IE記憶體

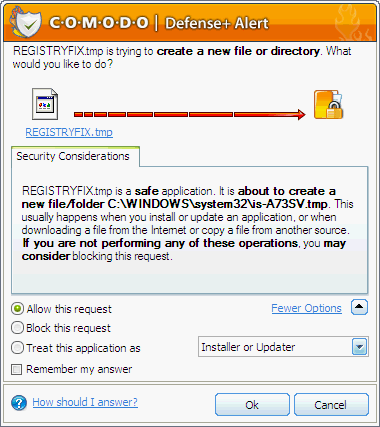

開始一連串的Downloader行為

這行為或許合法,但重點是接下來

又繼續下載了

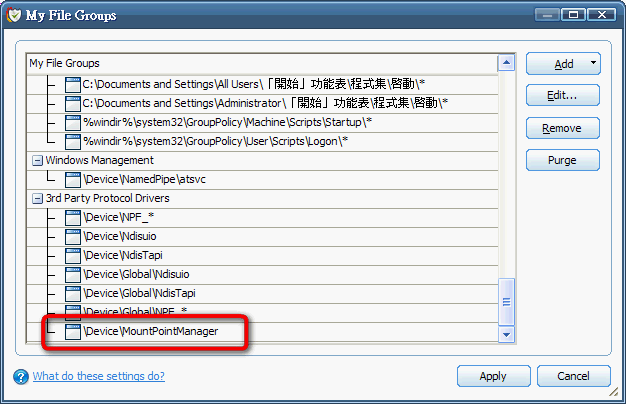

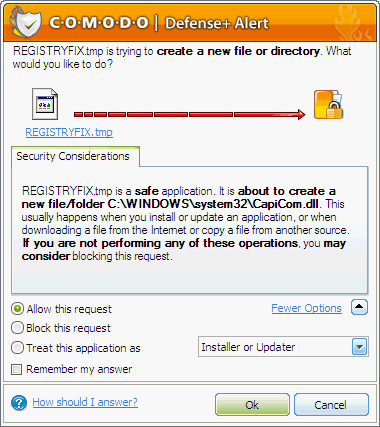

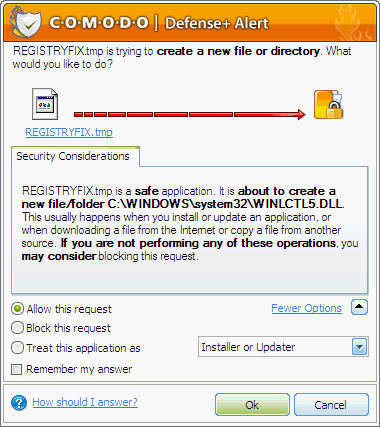

對系統做了不少修改

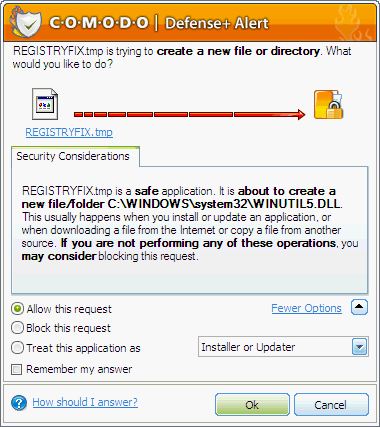

生成*.tmp檔,並在windir下生成

開始生成ocx檔

繼續修改註冊表

繼續修改explorer.exe記憶體內容

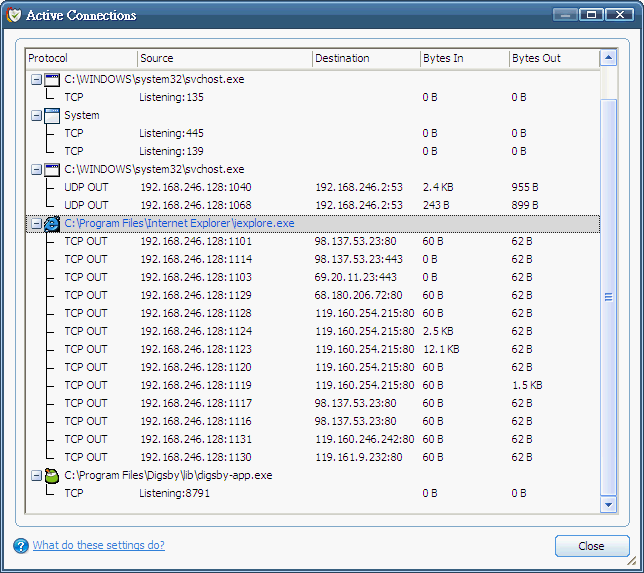

IE居然開始自動要求聯網

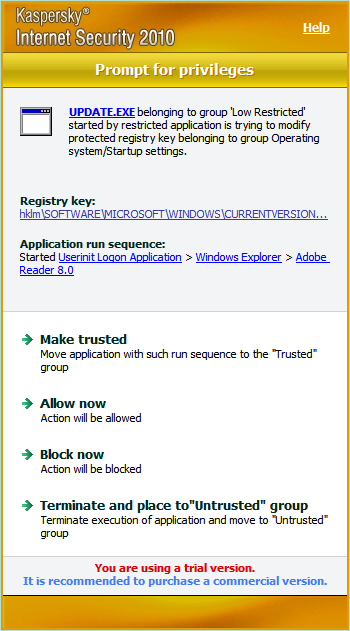

行回實在太可疑了,這回D+也報啟發了

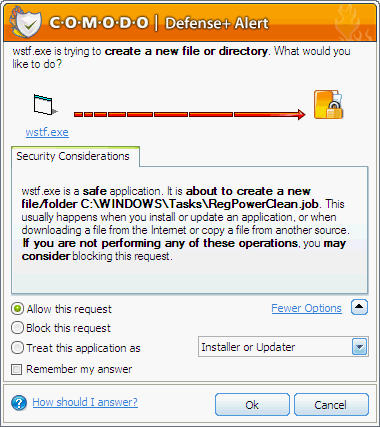

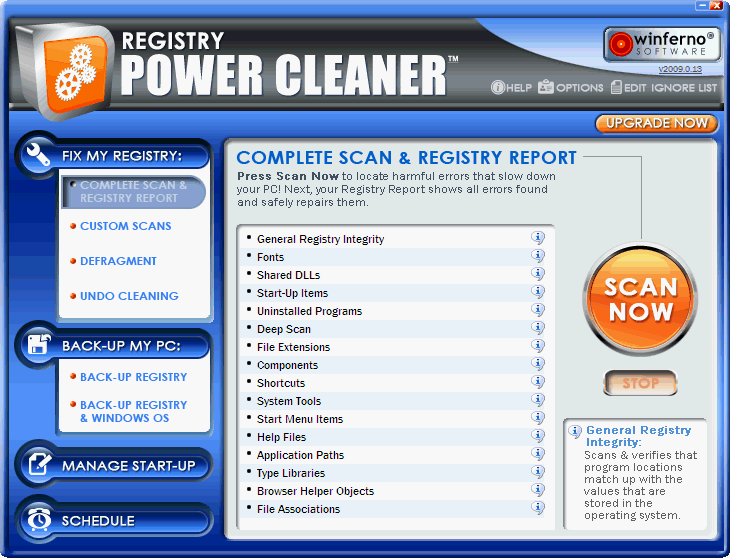

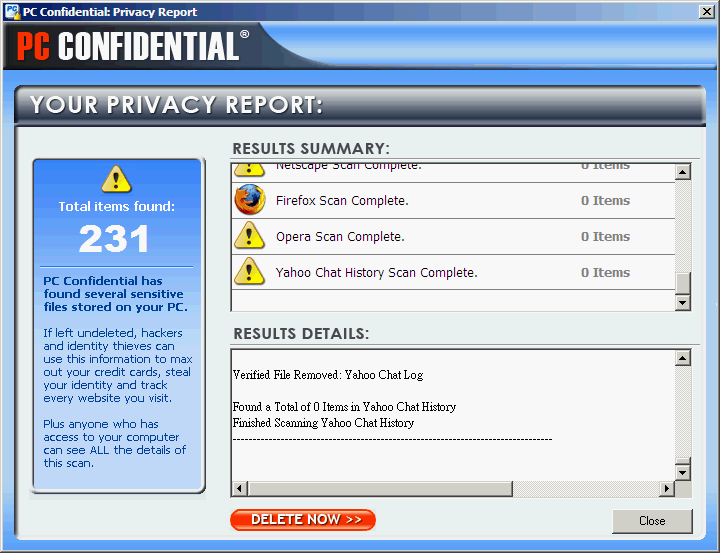

安裝完後,發現了一個叫做Power Cleaner的東西

我沒有執行它,它自己就莫名其妙的出現在我的眼前

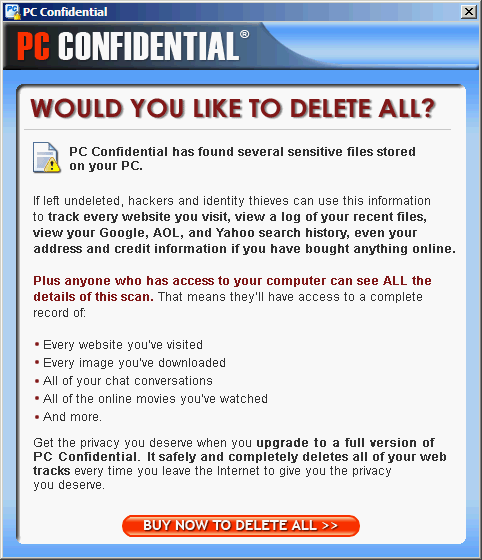

看起來它找到了一大堆需要修復或清理的對象

可是當你要進行清理時,它就要你花錢了

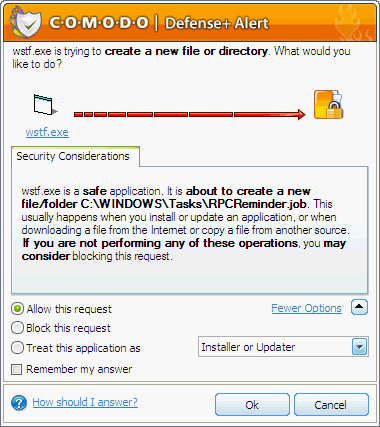

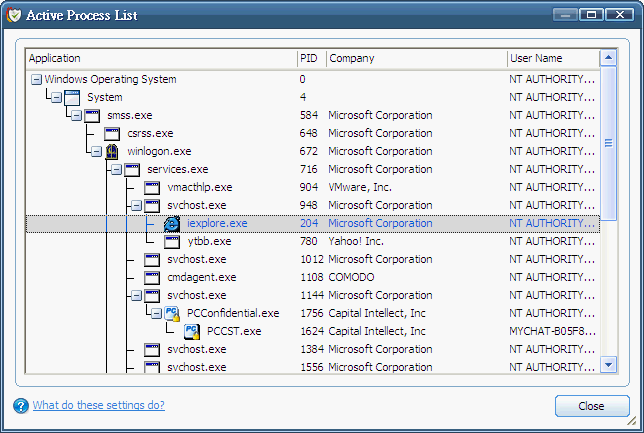

IE由svchost.exe開啟,再明顯不過的怪異行為

IE的連線,IE沒有視窗,除非打開工作管理員

否則你不會發現IE在背後偷偷工作

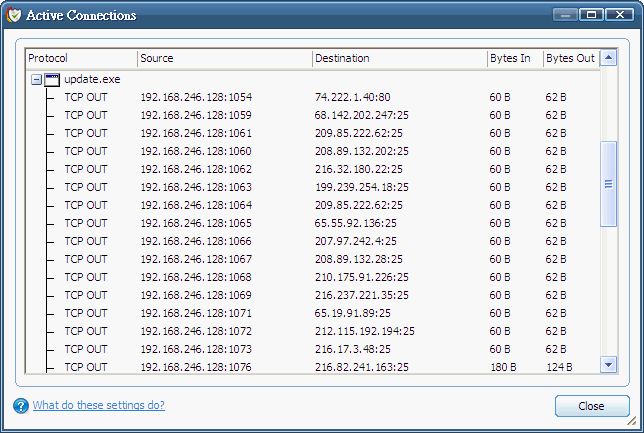

該樣本從它被執行的那一刻開始,就一直不停的聯網

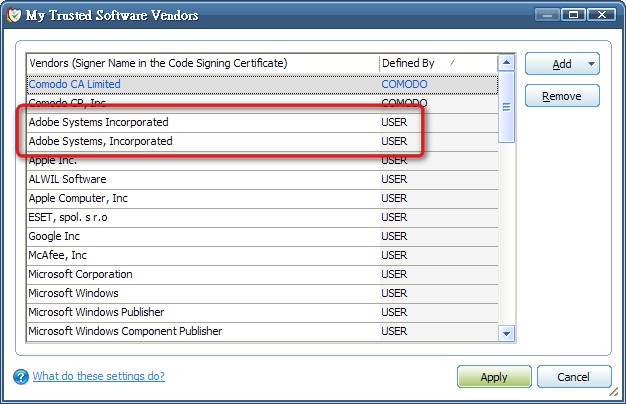

下載了很多東西,其中不少還是合法的軟體

像是Yahoo toobar之類的工具,我沒有檢查這些工具是否被加料

但是數位簽章相當完好,或許是用合法掩護非法的手段

過程中CIS大約有100次左右的彈框,我僅擷取部分

大部分的聯網提示我都捨棄,只保留能夠解釋部份行為的提示

其中svchost.exe因為規則的關係,還有我放行explorer.exe被修改

所以CIS被沒有提示將要被執行IE

除了這個樣本外,FaceBook上還有更多類似的東西

所以玩Facebook想要免費取得農民幣

應該找不需要下載或安裝的

對你的隱私或個人財產才會比較有保障! (繼續閱讀...)