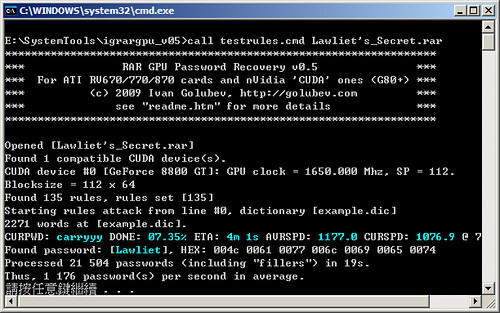

這是一個相當有趣的小工具

能夠讓你用GPU暴力破解密碼

從新聞中的描述,Radeon HD 5770每秒可以進行33億次的運算

Radeon HD 5770能夠在一秒鐘之內破解一個五位數的密碼"fjR8n"

如果你有四張HD 5970,那破解的速度將會來到每秒331億次

而我們一般使用的CPU大約只有每秒980萬次的速度

還必須耗時24秒鐘的運算時間!

而六位數密碼"pYDbL6",CPU需要90分鐘,GPU只要四秒

而七位數密碼"fh0GH5h",CPU需要四天的時間,而GPU只需17分30秒

如果是八位或九位數以上,隨機大小寫混合的密碼

則GPU需要算48天,而CPU需要算43年

CPU與GPU的速度落差相當得大!

如果還不了解這之間的速度差距

我們可以先來回顧一下,探索頻道流言終結者替nVidia拍的宣傳造勢影片

其實這個工具的規則還有字典檔相當陽春

但由於都是純文字檔案,所以我們可以自行擴充

理論上有效的擴充,我們可以破解更多的密碼

由於這些技術的實作,未來難免會有一些同類型工具

會被一個一個的放出,所以我們的密碼就變得相當重要

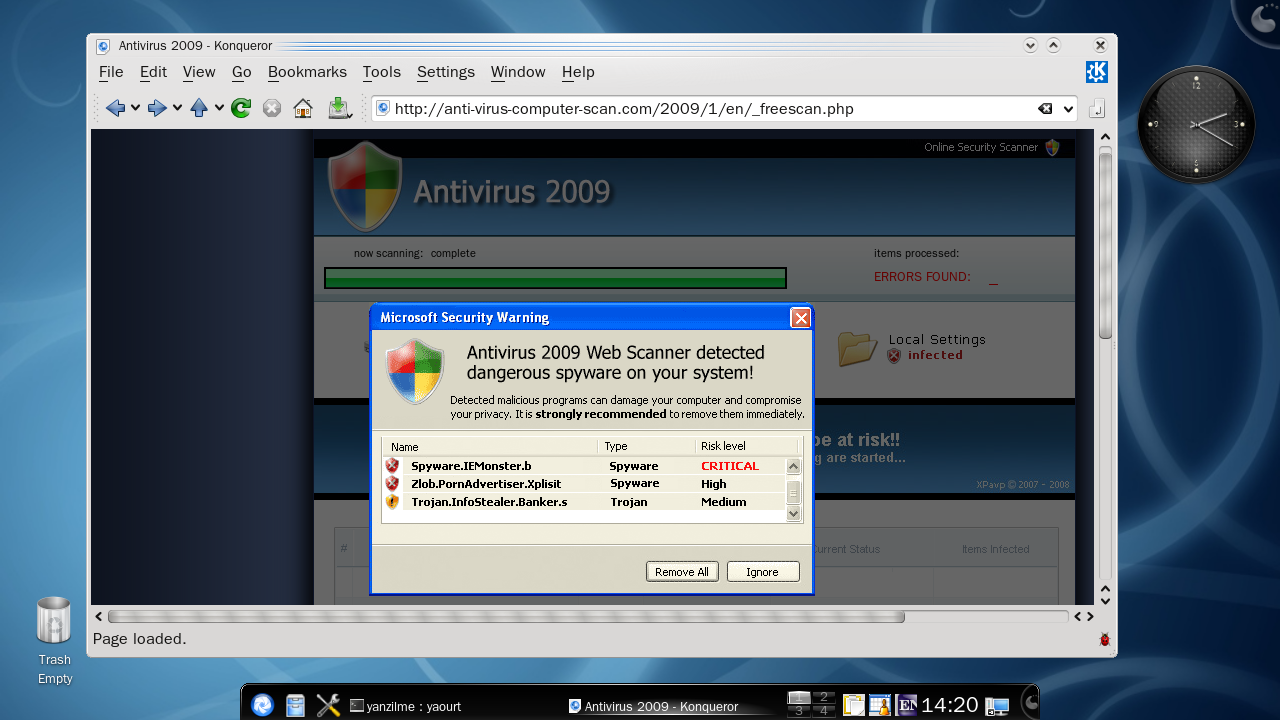

其實看到這個東西之後,我有些驚訝

因為在以前,密碼位數達到或超過8位數後

只要不是太過於規則,或用詞彙做密碼

本身無含意的密碼,在以往幾乎是不可能短時間內被破解!

但是靠著GPGPU的發展,利用GPU高達數百數千個核心

同實做平行運算,讓我們用消費級顯示卡

就可以做到以前連超級電腦也辦不到的事情

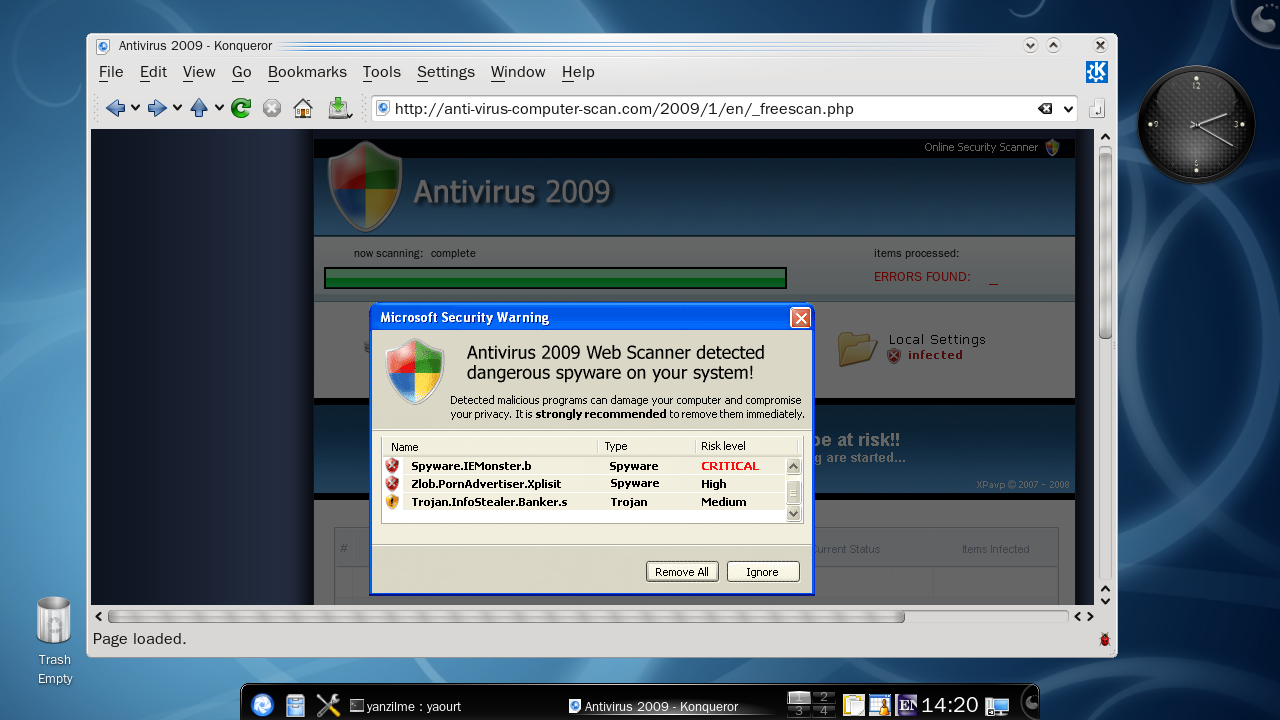

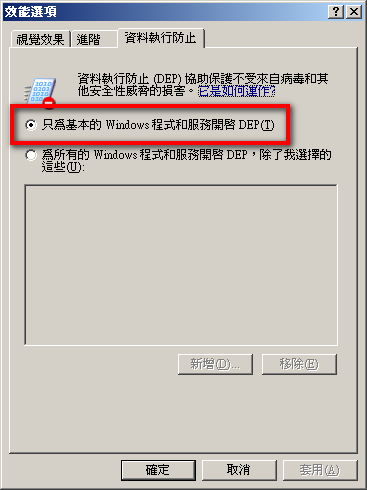

而一般我們常上的網站,大多都有防治機制

例如一秒鐘內,只能回應一次

就算你的GPU實際每秒運算量可達上百億次也沒得發揮

好像你一秒鐘猜了一百個答案,同一時間我只會告訴你

這一百個答案裡面,第三個是錯的,其他99個是對還是錯都不說

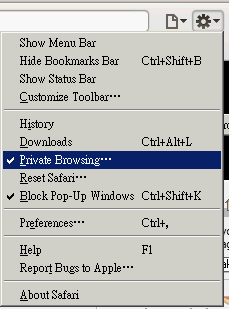

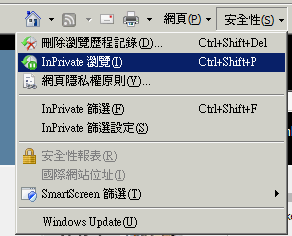

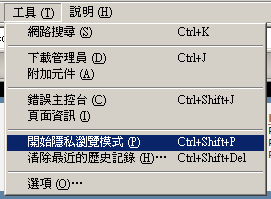

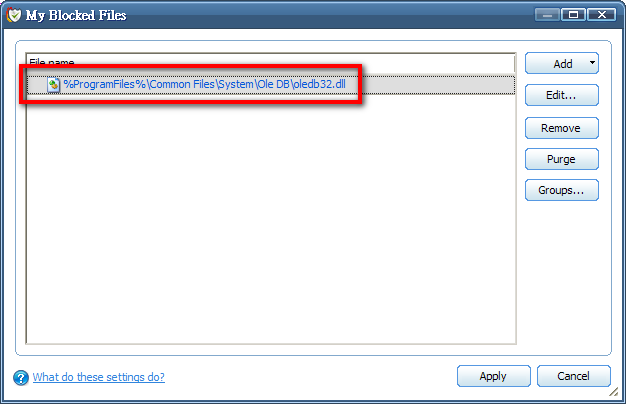

如果網站沒有保護,那我們也可以在瀏覽器上使用LastPass之類的

密碼管理工具,並隨機產生常密碼,而之後就全部交由LastPass做管理

其他如分享的壓縮檔案,密碼可能就不受回應限制

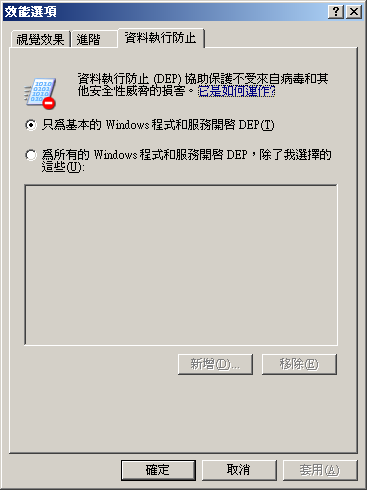

而這類的私密檔案,我們也可以配合產生salt這樣的工具

來產生像SHA1或MD5這樣的砸湊值,讓系統多一個驗證的項目

如此的話,在理論上密碼的破解就會變得更加困難 (繼續閱讀...)