今天原本是想寫點關於漏洞攻擊的文章

想比較一下沒有Anti BO的KIS 2010跟CIS 3.10

在同一個樣本上的表現,但測試的過程中

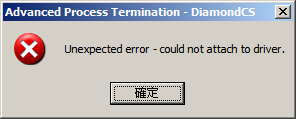

我無意間發現一個可以過CIS 3.10的方法

雖然目前沒有樣本,但此方法經過試驗確實可行

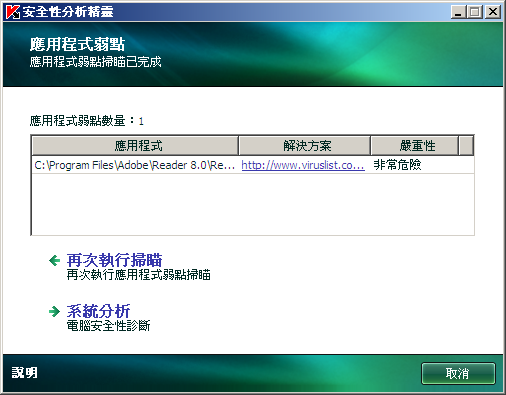

我之前曾經寫過一篇關於不要用Adobe Reader的文章

主要原因在於Reader太不安全了,經常被安全研究人員發現高危漏洞

很多針對Reader而生的特製PDF就此大規模攻擊Adobe用戶

因為Adobe實在太不安全的緣故,所以F-Secure才跳出來

向大家呼籲請不要再用Adobe Reader的PDF的客戶端

改用其它PDF客戶端,以確保自己機器的安全!

我手上有一個PDF樣本,測試對象為Adobe Reader 8.0

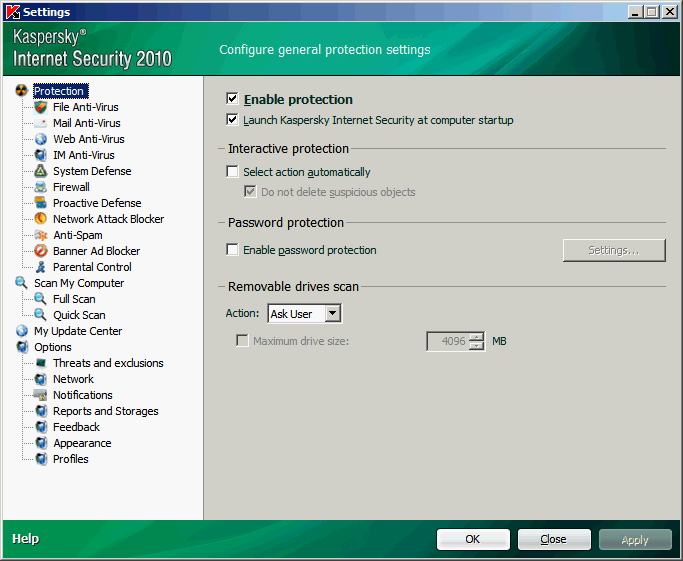

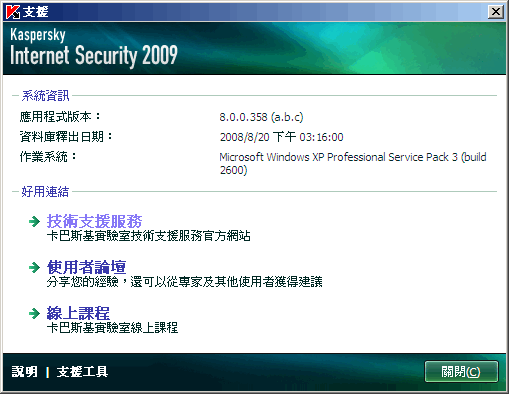

使用CIS 3.10與KIS 2010(Ver.9.0.0.463)

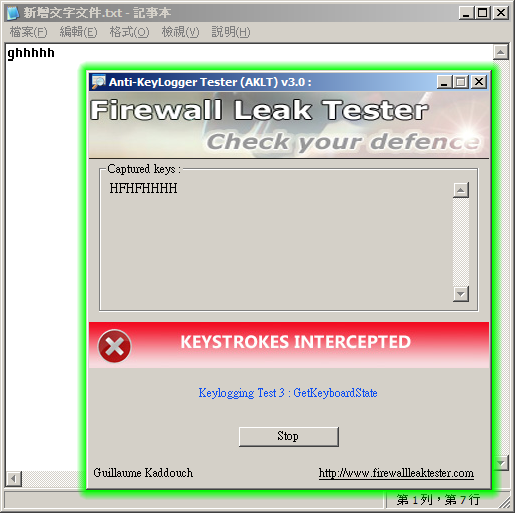

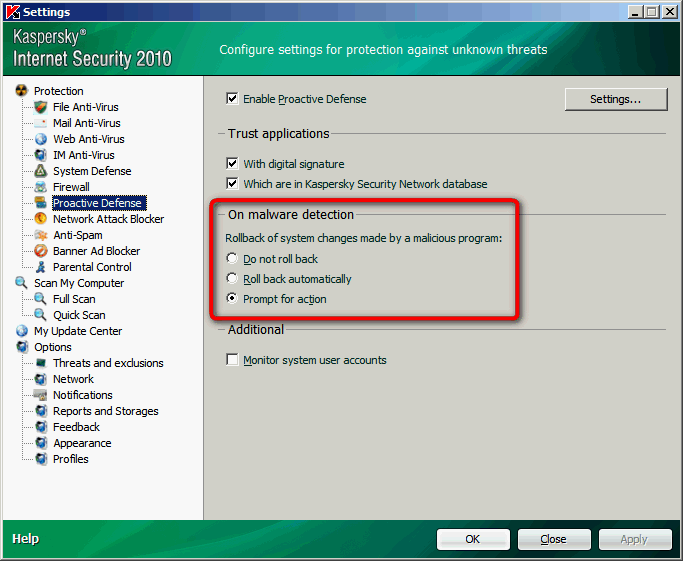

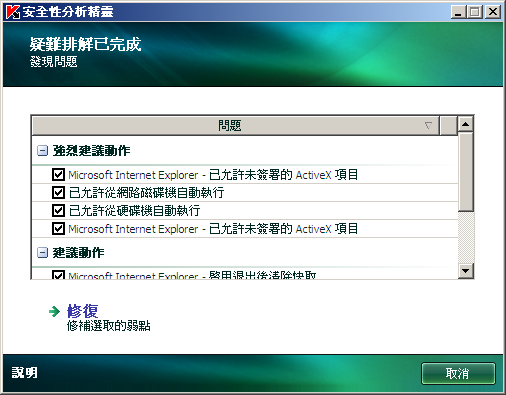

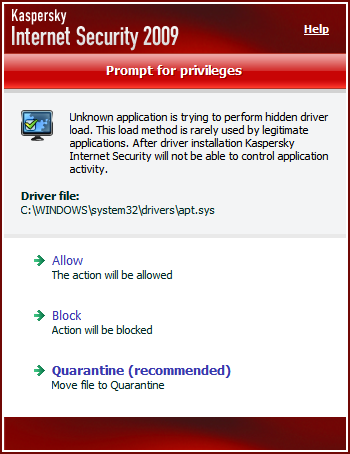

首先我要說明,這個樣本CIS可以藉由Memory Firewall攔截

但是,CIS跟這世上所有的防毒軟體一樣

無法100%攔截,或多或少總還是會有一些落網之魚

我們從CIS的Release Note中就可以看出來

CIS一直在增加Anti BO能夠阻擋的類型

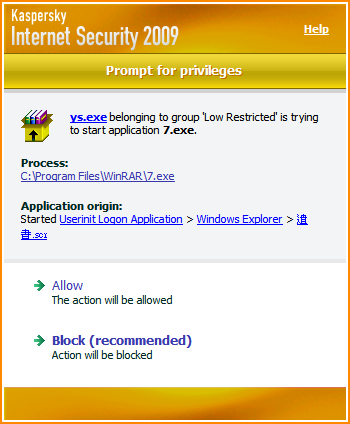

首先我先假設CIS無法攔截這個樣本的BO行為

也就是跳過CIS所攔截的這個畫面

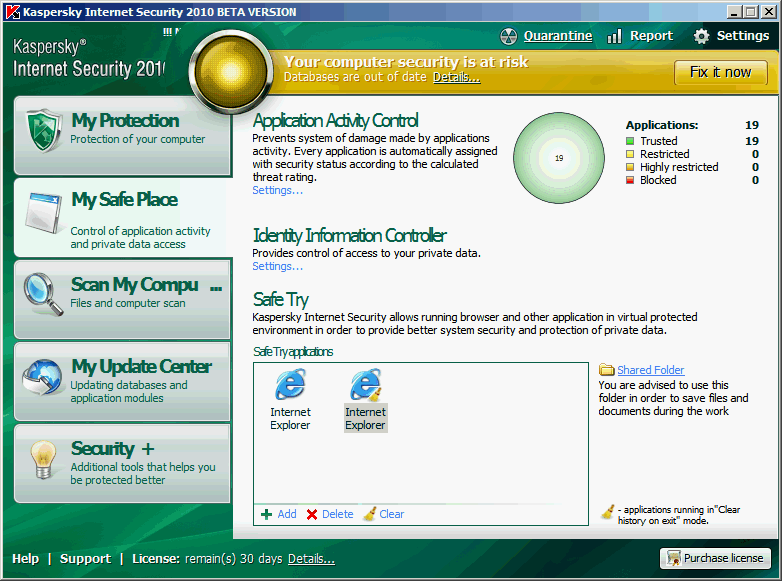

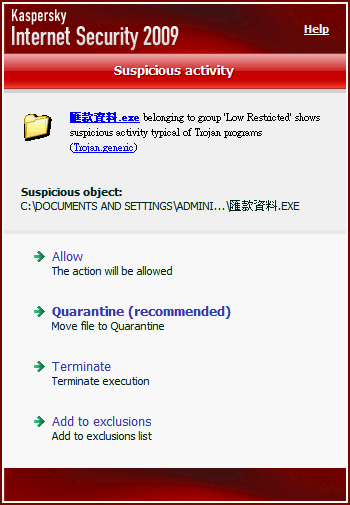

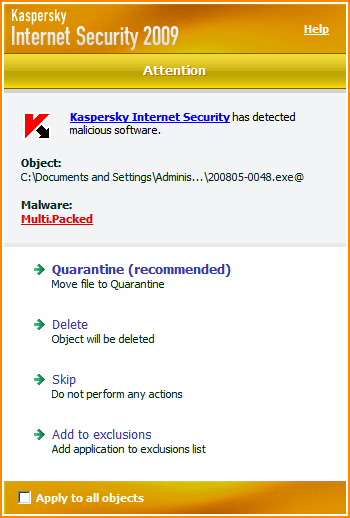

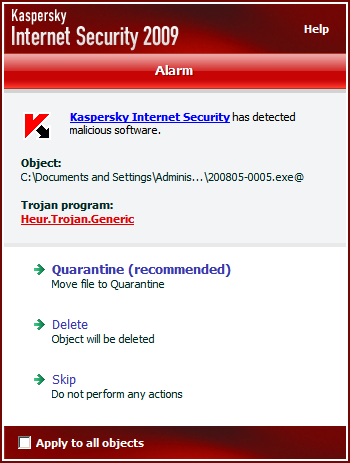

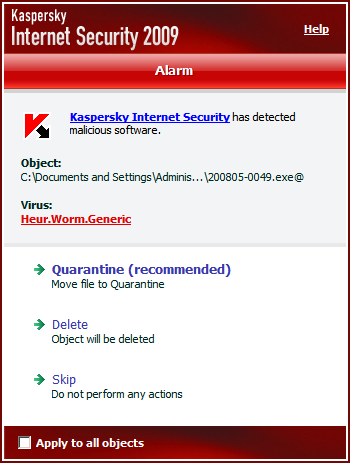

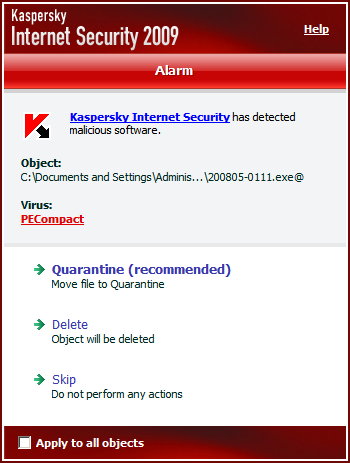

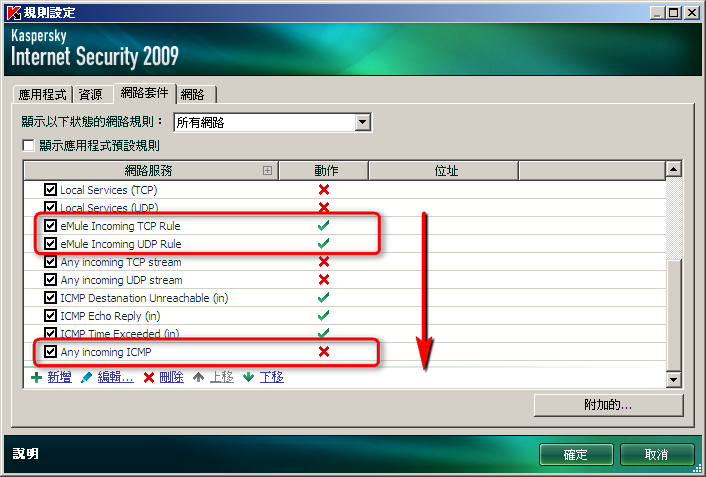

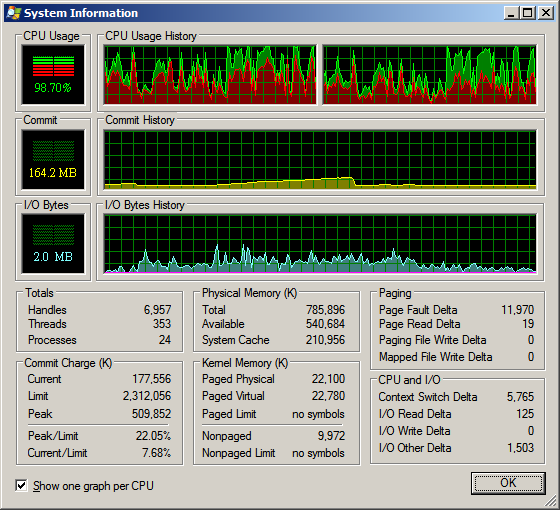

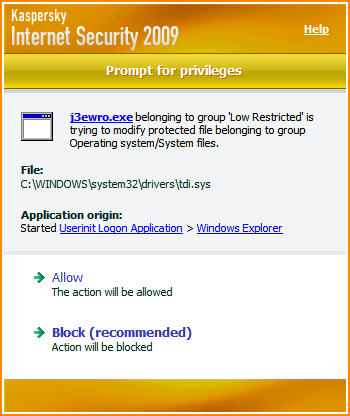

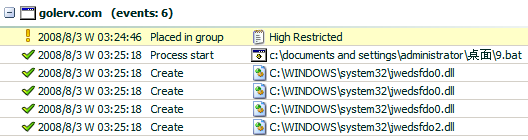

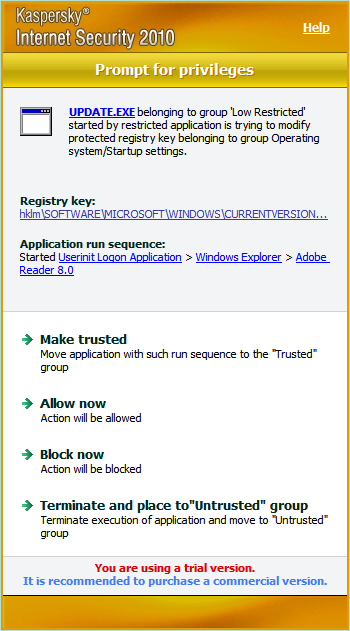

然後我們先來看一下KIS 2010的攔截情形

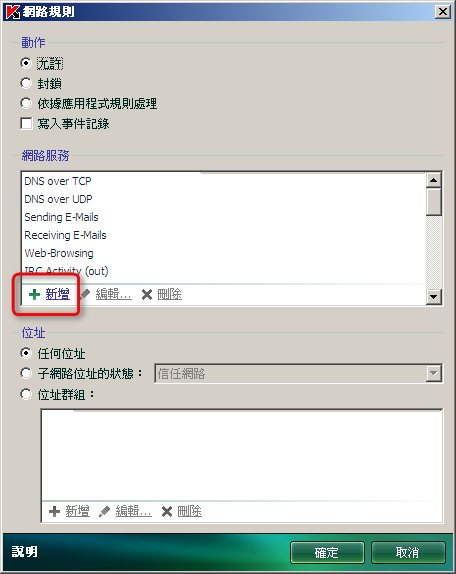

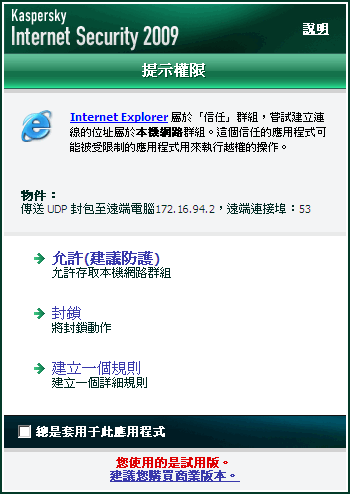

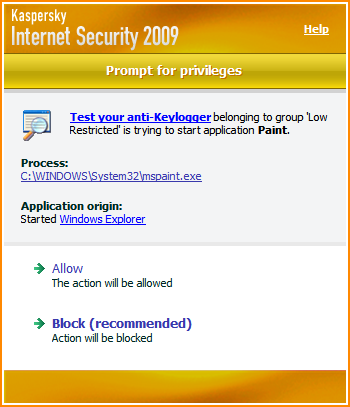

提示聯網

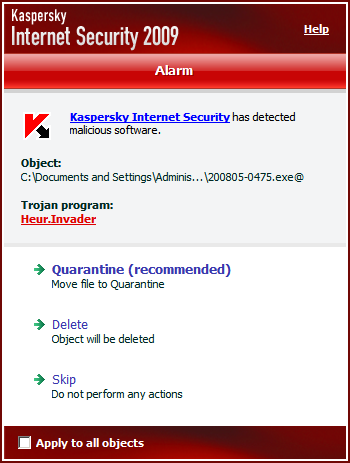

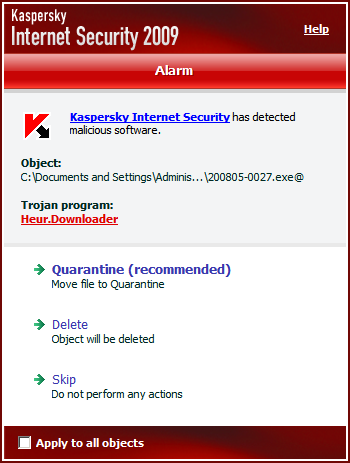

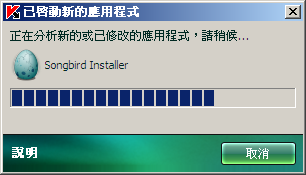

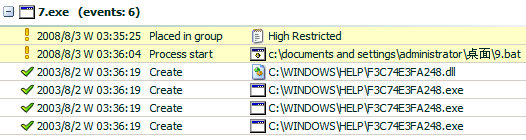

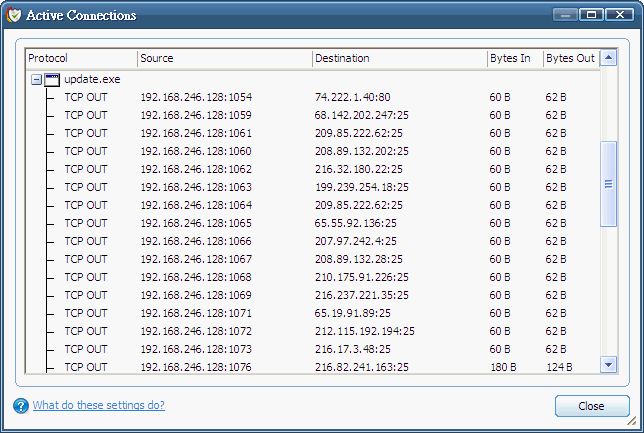

允許後就下載了這個叫做update.exe的程式

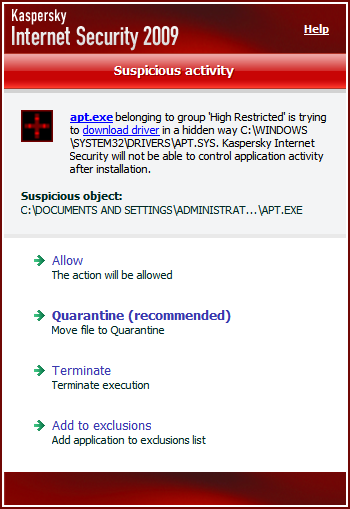

在system32下創建servises.exe

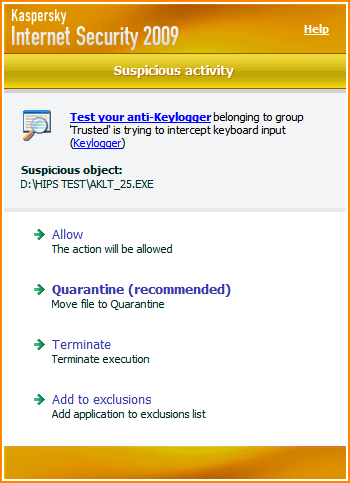

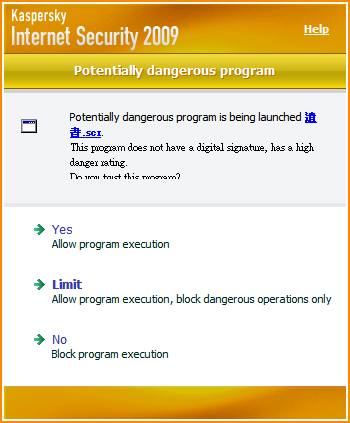

行為實在太可疑了,KIS 2010發出高危警告

KIS 2010沒有Anti BO,但是它的HIPS還不錯

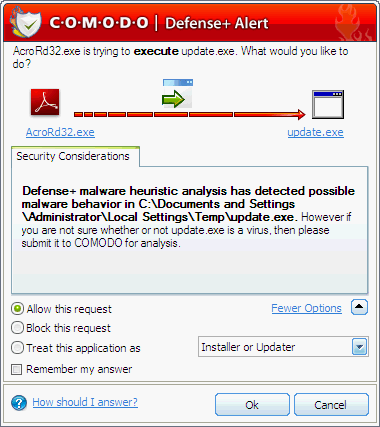

最後依然成功攔截,再來我們來看CIS 3.10的情況

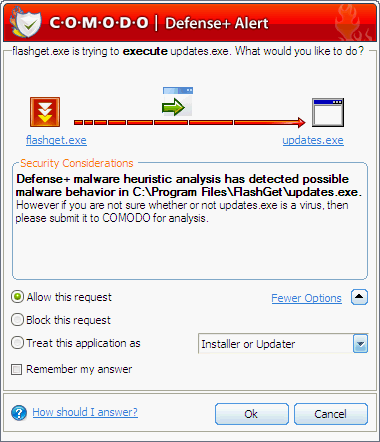

看到這裡或許有人覺得奇怪

CIS 3.10不是攔截了嗎?

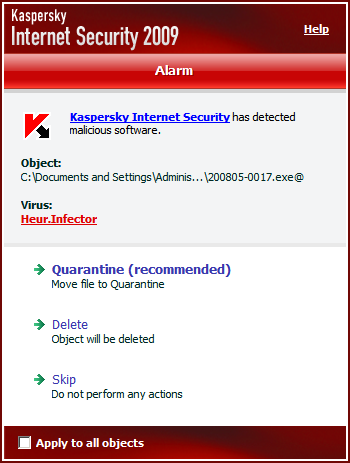

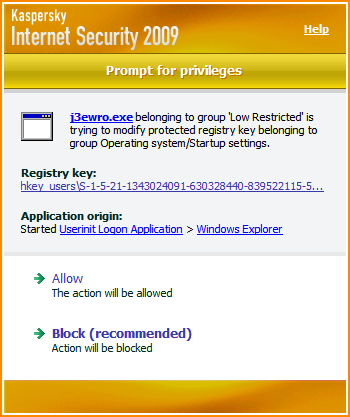

確實CIS 3.10在這個樣本上是攔截了

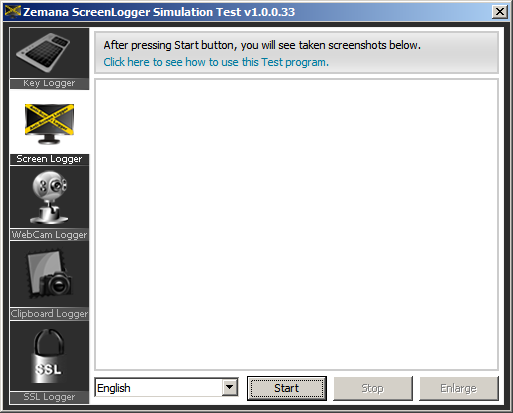

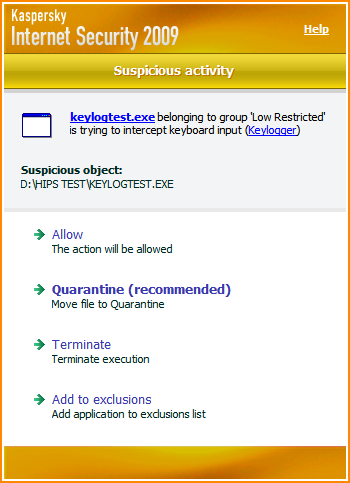

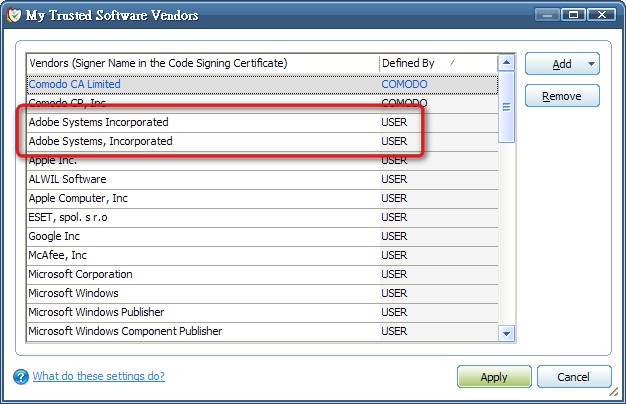

這裡應該有人發現到什麼了吧?

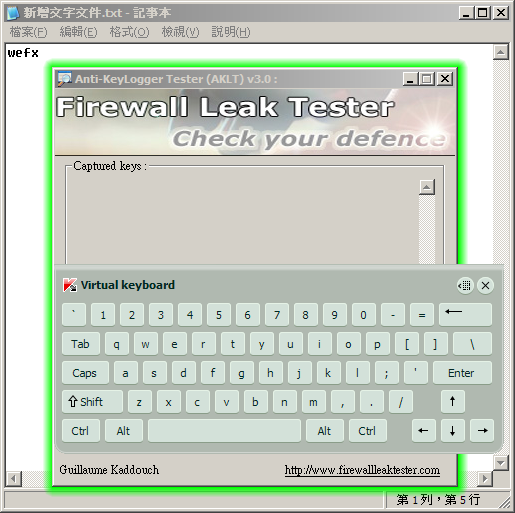

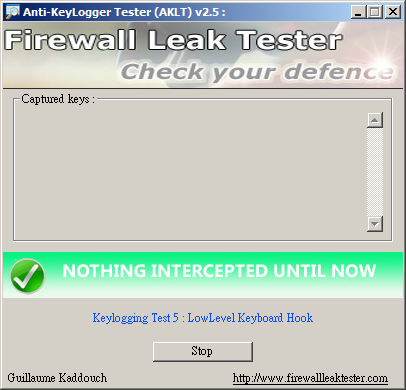

沒錯CIS在這裡居然沒有彈出聯網要求

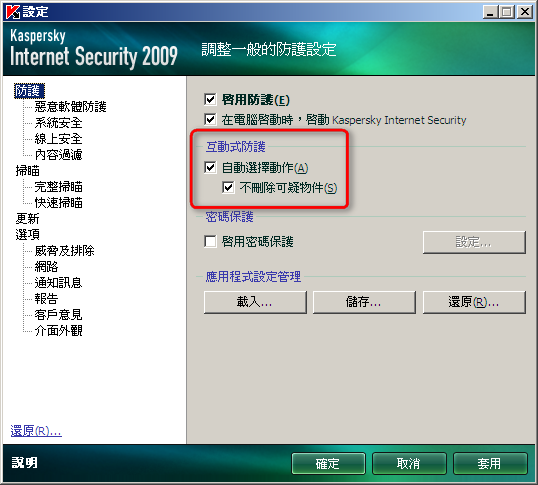

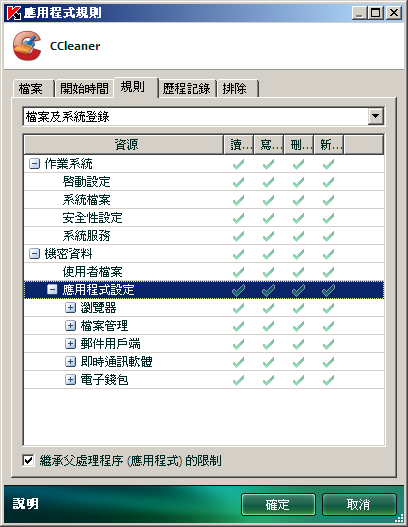

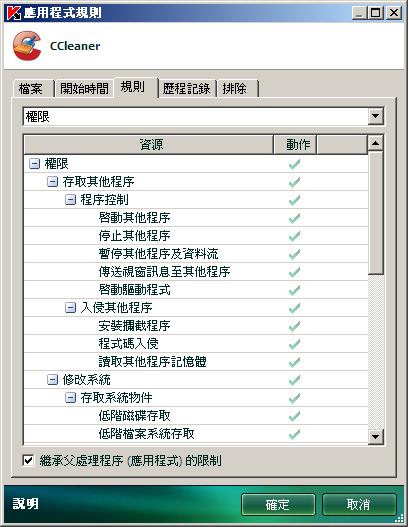

我一開始的測試是在Custon policy mode與Safe mode下

在這兩個模式下CIS用起來很正常,你認為應該提示的它都會提示

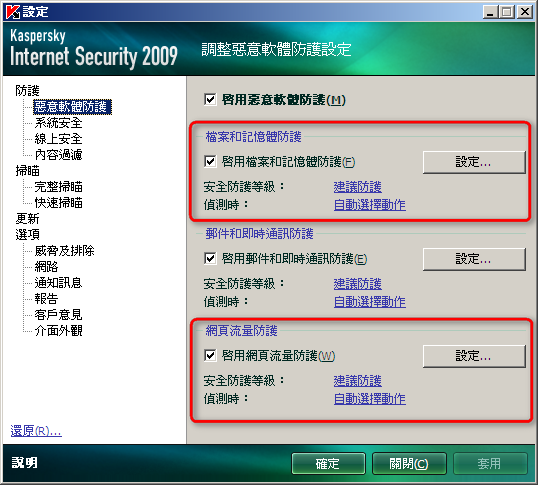

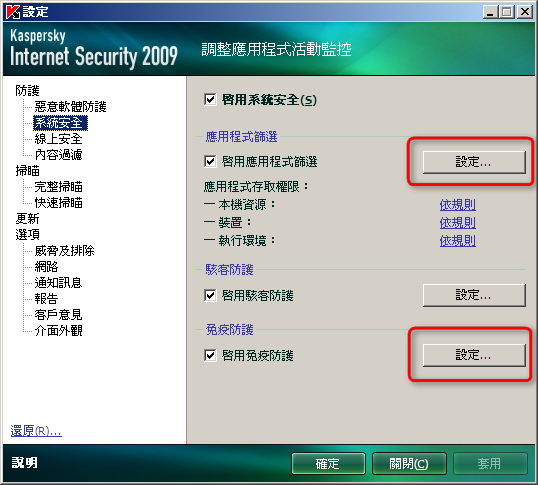

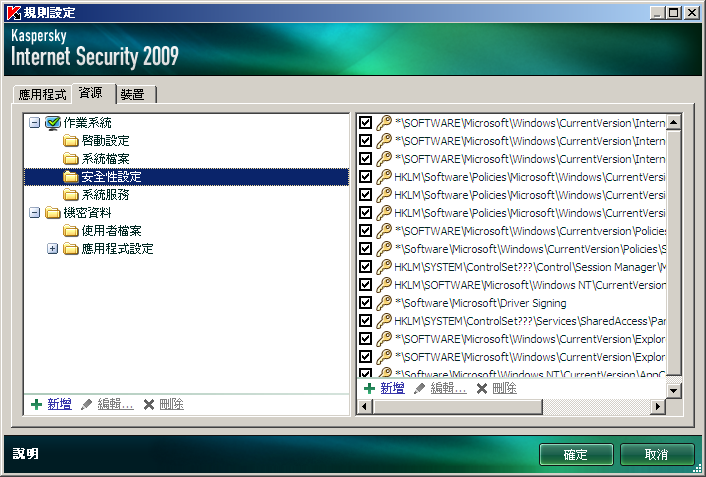

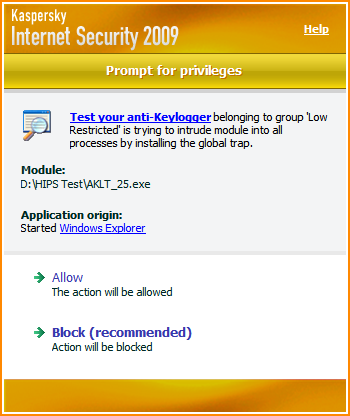

CIS 3.10這裡的問題其實是出在廠商白名單裡

COMODO為了讓CIS能夠更易用

他們傚法其他廠商一樣也引入了大批白名單

不過這份白名單並沒有像KIS這般包含行為黑白名單

我依據直覺,把Adobe從白名單裡面刪除

再執行樣本一遍,就出現了前面那些CIS的彈框

如果沒將廠商名單刪除,那CIS只會出現FD的攔截提示

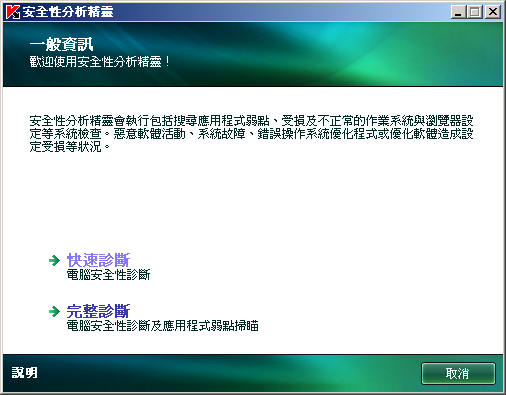

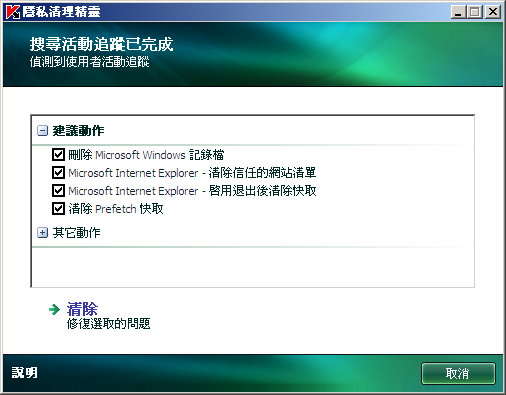

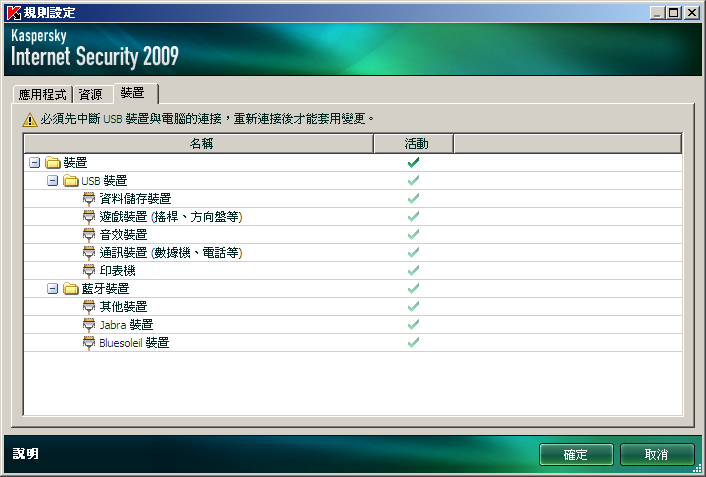

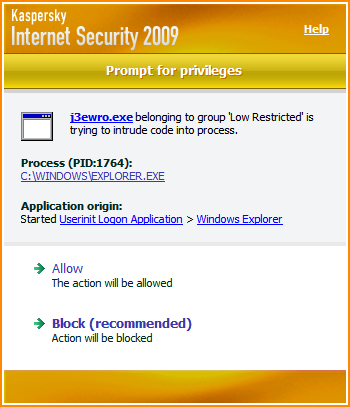

然後我將自己的CIS設定退回COMODO官方所推薦的

Safe mode與Clean PC mode這兩兼顧安全與易用的防護層級

再恢復原本已經刪除的Adobe廠商白名單

來模擬看看一般人遇到這個樣本後會發生的情形

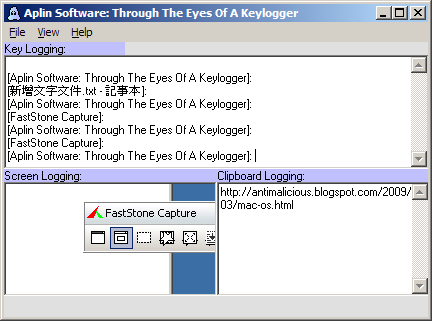

這個樣本比較不好的地方是它會在%windir%下生成

所以CIS 3.10會提示,但是在聯網的部分完全沒有彈框

打開CIS 3.10檢查正在連線中的程式,樣本一直保持在聯網的狀態

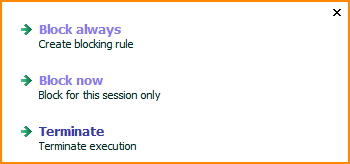

如果未來有人寫出不牴觸CIS預設規則的樣本

然後利用廠商白名單,在某種程度上應該是可以在不誘發彈框

的情況下,成功對機器造成一些破壞

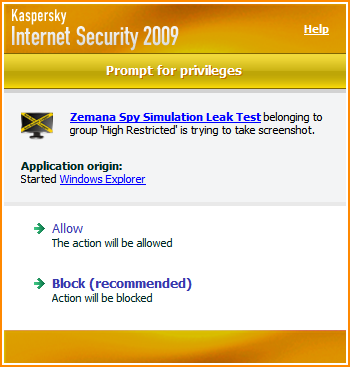

很可惜CIS 3.10在這個樣本上表現讓人失望

只要程式的製造商是CIS內的廠商白名單

那它就可以得到CIS為它開的"特殊執行權限"

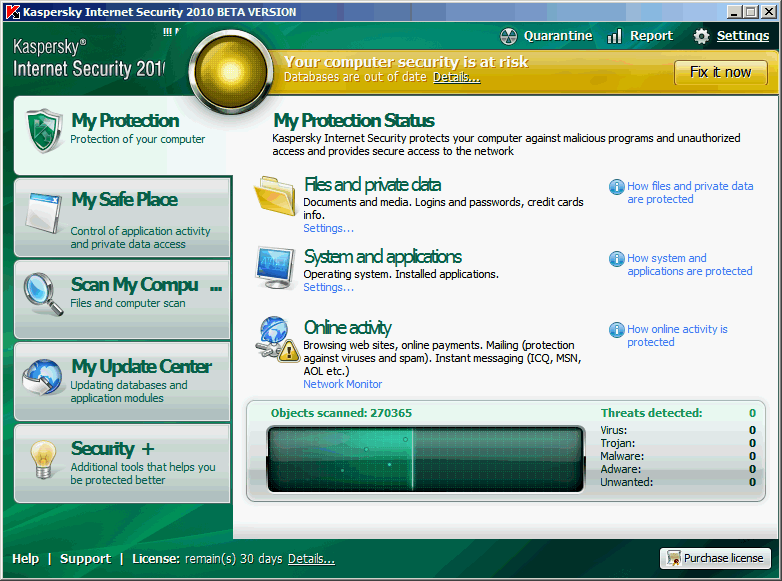

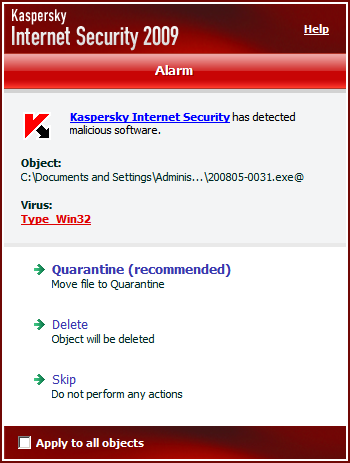

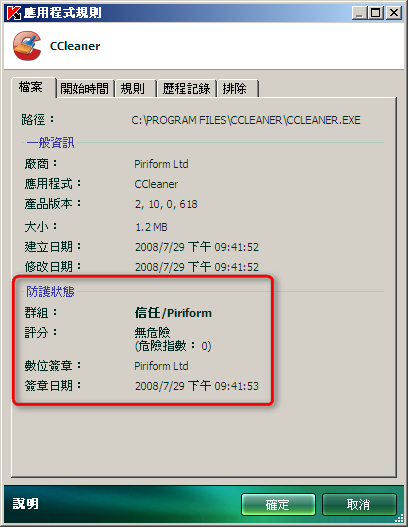

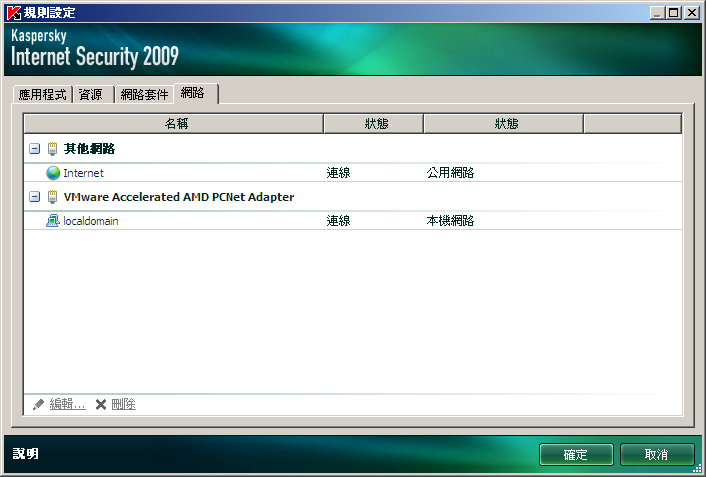

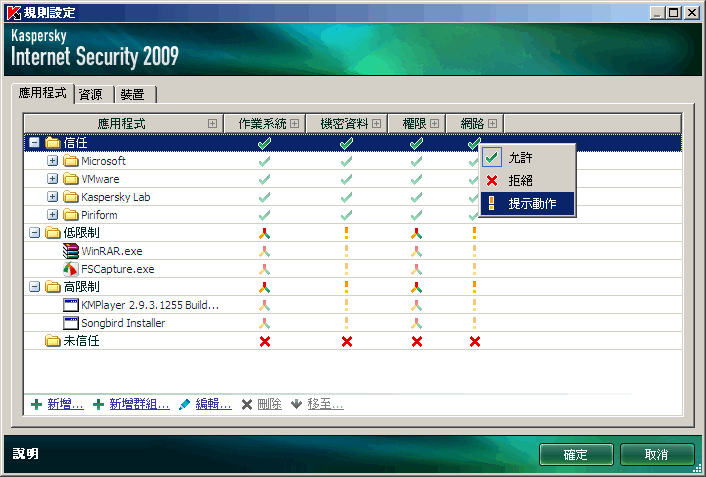

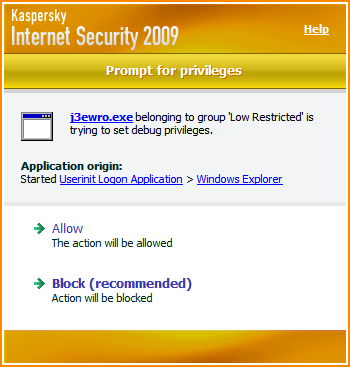

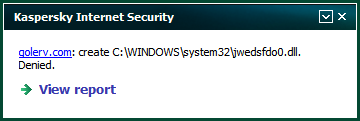

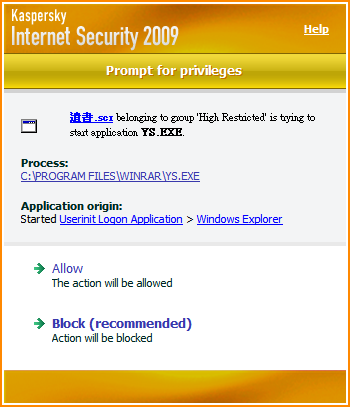

我們再回頭來看KIS 2010

同樣的情形在KIS 2010上就好的多了

雖然KIS在聯網的時候同樣會被過(前面截圖是在手動模式下)

但KIS複雜的智能模式,把這類型樣本對系統的傷害降到了最小

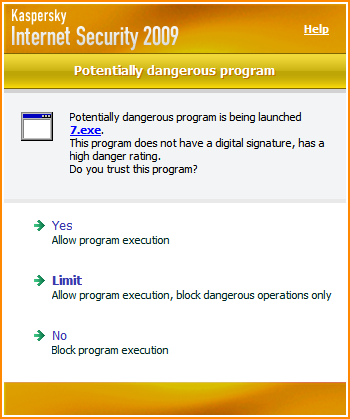

在KIS 2010上,因為承襲聊好的智能判斷方式

就算你把樣本丟到"信任群組"內,KIS照樣會彈出警告框

而不會像CIS 3.10這樣門戶大開

雖然這個弱點的利用率應該不高

如果落到有心人士手上,或許真的可以過CIS也不一定! (繼續閱讀...)