2016-02-21

LinuxMint 官網被駭 安裝 ISO 被植入後門

LinuxMint 上個月底的時候被發現未授權侵入

安裝 ISO 被置入後門

所以這陣子你剛好從官網下載了 ISO 並安裝

還輸入了你的慣用密碼

記得在系統斷網後

把該備份的東西備份後

重置你在這系統上所有輸入過的密碼 (繼續閱讀...)

2011-06-06

Flash爆發0天高危漏洞 請立即更新FlashPlayer

幾天前Google稱有數百位Gmail用戶帳號遭到入侵

雖然Google說這並不是因為Gmail的漏洞所導致

但一些人依然認為是Gmail漏洞問題

到了今天問題已經明朗了

問題的源頭正是Adobe Flash所導致!

受影響的版本有OS X, Linux, Windows, Solaris上的Flash 10.3.181.16及舊版

Android平台上的Flash 10.3.185.22及舊版

它攻擊的方式是由一封釣魚郵件開始

信件的內容利用誘拐的方式

欺騙使用者點擊了一個連結

而這個連接會開啟一個Flash檔

使用Flash的Redirect對Gmail進行偽造的跨站請求

並且在這個過程中轉介到攻擊者本身的信箱當中

該樣本目前已經被提取,由於使用DoSWF方式加密

目前還無法解密,但攻擊手法已經確定

建議Google或其他同質性服務的公司

應該修改認證程序,在轉介新的授權信箱時

要求使用者動手重新再輸入一次密碼

如此這類自動授權的問題將可被有效斷絕

目前Adobe已經釋出了更新版

還有Chrome內建Flash的更新版

強烈建議馬上進行更新

以免遭到攻擊 (繼續閱讀...)

2009-09-15

微軟關閉自動播放防USB病毒 Panda:太晚也無用!

日前微軟針對已經肆虐多年的USB病毒

並發佈了官方修正檔

不過這個修正檔所做的僅僅只是關閉自動播放而已

事實上對於防範USB病毒並沒有實質上的作用

針對微軟此舉的所作所為

Panda在blog上批評為期已晚!,也沒有辦法提供真正的保護

並推薦自家所推出的免費USB免疫程式

我自己本身也建議用第三方的軟體來防USB病毒

也比去用微軟提供的所謂"修正檔"要來的好的多!

如果你本身就已經有了不錯的防毒軟體

那絕對比只用USB病毒免疫軟體的保護來的更好! (繼續閱讀...)

2009-09-06

Mozilla將提醒用戶是否使用不安全版本的Flash!

2009-07-23

我發現了一個CIS 3.10的弱點

今天原本是想寫點關於漏洞攻擊的文章

想比較一下沒有Anti BO的KIS 2010跟CIS 3.10

在同一個樣本上的表現,但測試的過程中

我無意間發現一個可以過CIS 3.10的方法

雖然目前沒有樣本,但此方法經過試驗確實可行

我之前曾經寫過一篇關於不要用Adobe Reader的文章

主要原因在於Reader太不安全了,經常被安全研究人員發現高危漏洞

很多針對Reader而生的特製PDF就此大規模攻擊Adobe用戶

因為Adobe實在太不安全的緣故,所以F-Secure才跳出來

向大家呼籲請不要再用Adobe Reader的PDF的客戶端

改用其它PDF客戶端,以確保自己機器的安全!

我手上有一個PDF樣本,測試對象為Adobe Reader 8.0

使用CIS 3.10與KIS 2010(Ver.9.0.0.463)

首先我要說明,這個樣本CIS可以藉由Memory Firewall攔截

但是,CIS跟這世上所有的防毒軟體一樣

無法100%攔截,或多或少總還是會有一些落網之魚

我們從CIS的Release Note中就可以看出來

CIS一直在增加Anti BO能夠阻擋的類型

首先我先假設CIS無法攔截這個樣本的BO行為

也就是跳過CIS所攔截的這個畫面

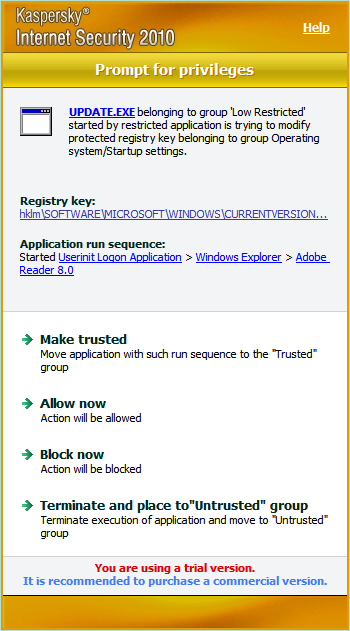

然後我們先來看一下KIS 2010的攔截情形

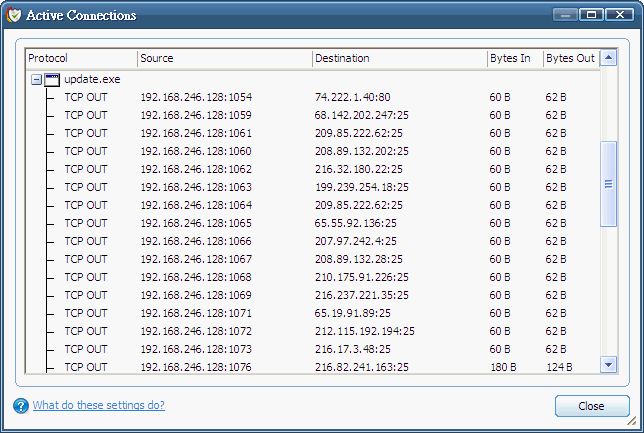

提示聯網

允許後就下載了這個叫做update.exe的程式

在system32下創建servises.exe

行為實在太可疑了,KIS 2010發出高危警告

KIS 2010沒有Anti BO,但是它的HIPS還不錯

最後依然成功攔截,再來我們來看CIS 3.10的情況

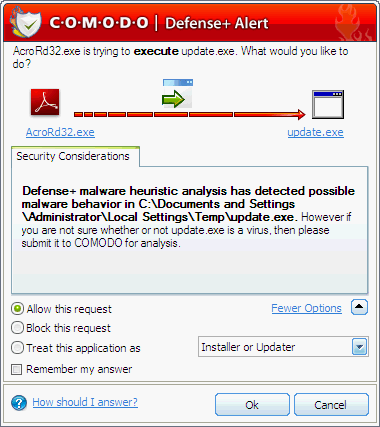

看到這裡或許有人覺得奇怪

CIS 3.10不是攔截了嗎?

確實CIS 3.10在這個樣本上是攔截了

這裡應該有人發現到什麼了吧?

沒錯CIS在這裡居然沒有彈出聯網要求

我一開始的測試是在Custon policy mode與Safe mode下

在這兩個模式下CIS用起來很正常,你認為應該提示的它都會提示

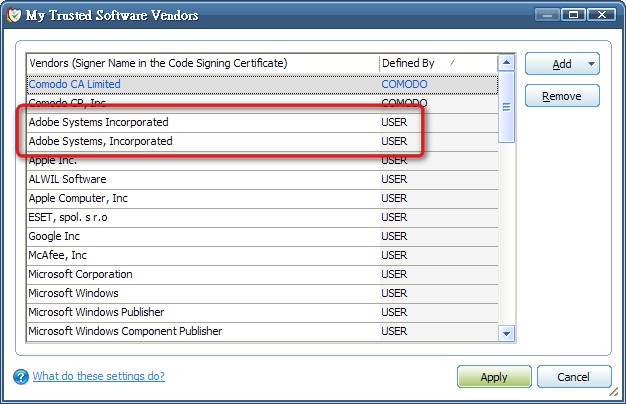

CIS 3.10這裡的問題其實是出在廠商白名單裡

COMODO為了讓CIS能夠更易用

他們傚法其他廠商一樣也引入了大批白名單

不過這份白名單並沒有像KIS這般包含行為黑白名單

我依據直覺,把Adobe從白名單裡面刪除

再執行樣本一遍,就出現了前面那些CIS的彈框

如果沒將廠商名單刪除,那CIS只會出現FD的攔截提示

然後我將自己的CIS設定退回COMODO官方所推薦的

Safe mode與Clean PC mode這兩兼顧安全與易用的防護層級

再恢復原本已經刪除的Adobe廠商白名單

來模擬看看一般人遇到這個樣本後會發生的情形

這個樣本比較不好的地方是它會在%windir%下生成

所以CIS 3.10會提示,但是在聯網的部分完全沒有彈框

打開CIS 3.10檢查正在連線中的程式,樣本一直保持在聯網的狀態

如果未來有人寫出不牴觸CIS預設規則的樣本

然後利用廠商白名單,在某種程度上應該是可以在不誘發彈框

的情況下,成功對機器造成一些破壞

很可惜CIS 3.10在這個樣本上表現讓人失望

只要程式的製造商是CIS內的廠商白名單

那它就可以得到CIS為它開的"特殊執行權限"

我們再回頭來看KIS 2010

同樣的情形在KIS 2010上就好的多了

雖然KIS在聯網的時候同樣會被過(前面截圖是在手動模式下)

但KIS複雜的智能模式,把這類型樣本對系統的傷害降到了最小

在KIS 2010上,因為承襲聊好的智能判斷方式

就算你把樣本丟到"信任群組"內,KIS照樣會彈出警告框

而不會像CIS 3.10這樣門戶大開

雖然這個弱點的利用率應該不高

如果落到有心人士手上,或許真的可以過CIS也不一定! (繼續閱讀...)

2009-05-12

來談一下Windows不安全的設計

最近看到有新聞報導,關於Windows作業系統是何等的安全

仔細看過文章,說的好像真的有那麼一回事,而事實也確實是如此

但我覺得微軟之所以敢這麼說,主要是因為他知道別人不會聲張

也不把微軟當作自己的競爭對手,這裡我就來聊一下一般人一定知道

但是卻不會去發現到並注意原來這是一個帶有安全隱憂的缺陷設計

在windows電腦上的執行檔、媒體以及資料檔,大部分都設計帶有副檔名

副檔名可以幫助我們分辨該檔案的類型,例如.zip我們就知道它是壓縮檔

.exe我們就曉得它是一個可執行檔,但是在windows上卻是預設隱藏副檔名

這個設計好像從windwos 95還是2000開始就一直是這樣,連最新的win 7也不例外

預設隱藏副檔名的結果就是,如果你從網路上下載了一個來路不明的檔案

這個檔案表面上看起來是一個資料夾的圖形,但實際上它是可執行檔

只是圖示被弄成跟資料夾圖示一模一樣,這時候如果你隱藏副檔名

又在沒有安裝安全軟體的情況下,滑鼠雙擊進行開啟,那你已經中毒了

這種情況可以針對特定人士做些小改變,例如我可以把可執行檔的圖示

改成word檔或者mp3音樂的圖示,配合一段假造的說明讓你以為這一切都是真的

或者也可以將檔名改成雙副檔名的方式,例如apple-2009-10-15.jpg.com

改成這樣windows它會自動截斷檔名過長的部分,如果你沒有開顯示副檔名

那它會變成apple-2009-10-15.jpg這樣,最後面的.com消失了!

大部分人不管是否經過訓練,只有極少部分的人會起疑

如果你有開啟顯示副檔名,也會因為自動截斷長檔名的關係

大部分的人也很難發現這當中的蹊蹺!

目前現實中,存在著相當多這種愛玩cosplay的病毒樣本

模樣五花八門,防不慎防!如果你問我是否只要開啟顯示隱藏檔就可以了?

我會建議你直接找一套好的安全軟體來用還比較快

因為現在病毒很多種,現在的人光隨身碟病毒

這種在我眼裡不足為懼的東西都搞成這樣了

找出來的方法不外乎就是關閉自動執行而已

一種攻擊方式找一種防禦方法,看起來好像很簡單很省時或很省錢

很多專門寫所謂"專殺"的人它們的作品老是號稱比有品牌防毒還強千倍萬倍

但換了另一種型態的病毒,完全就不行了!從以前的灰鴿子、熊貓、 機器狗

到現在的隨身碟病毒,你只需要裝一套好的安全軟體就夠了!

不用灰鴿子專殺裝一套,熊貓專殺也裝一套

對於防毒正確的方法是預先做好防範,而非事後尋求亡羊補牢之方法

對windows用戶來說,所謂的安全只是相對比較之下的結果

這個結果可能是極端的,也可能是製造的,不代表用了它

你從此就與病毒絕緣了! (繼續閱讀...)

仔細看過文章,說的好像真的有那麼一回事,而事實也確實是如此

但我覺得微軟之所以敢這麼說,主要是因為他知道別人不會聲張

也不把微軟當作自己的競爭對手,這裡我就來聊一下一般人一定知道

但是卻不會去發現到並注意原來這是一個帶有安全隱憂的缺陷設計

在windows電腦上的執行檔、媒體以及資料檔,大部分都設計帶有副檔名

副檔名可以幫助我們分辨該檔案的類型,例如.zip我們就知道它是壓縮檔

.exe我們就曉得它是一個可執行檔,但是在windows上卻是預設隱藏副檔名

這個設計好像從windwos 95還是2000開始就一直是這樣,連最新的win 7也不例外

預設隱藏副檔名的結果就是,如果你從網路上下載了一個來路不明的檔案

這個檔案表面上看起來是一個資料夾的圖形,但實際上它是可執行檔

只是圖示被弄成跟資料夾圖示一模一樣,這時候如果你隱藏副檔名

又在沒有安裝安全軟體的情況下,滑鼠雙擊進行開啟,那你已經中毒了

這種情況可以針對特定人士做些小改變,例如我可以把可執行檔的圖示

改成word檔或者mp3音樂的圖示,配合一段假造的說明讓你以為這一切都是真的

或者也可以將檔名改成雙副檔名的方式,例如apple-2009-10-15.jpg.com

改成這樣windows它會自動截斷檔名過長的部分,如果你沒有開顯示副檔名

那它會變成apple-2009-10-15.jpg這樣,最後面的.com消失了!

大部分人不管是否經過訓練,只有極少部分的人會起疑

如果你有開啟顯示副檔名,也會因為自動截斷長檔名的關係

大部分的人也很難發現這當中的蹊蹺!

目前現實中,存在著相當多這種愛玩cosplay的病毒樣本

模樣五花八門,防不慎防!如果你問我是否只要開啟顯示隱藏檔就可以了?

我會建議你直接找一套好的安全軟體來用還比較快

因為現在病毒很多種,現在的人光隨身碟病毒

這種在我眼裡不足為懼的東西都搞成這樣了

找出來的方法不外乎就是關閉自動執行而已

一種攻擊方式找一種防禦方法,看起來好像很簡單很省時或很省錢

很多專門寫所謂"專殺"的人它們的作品老是號稱比有品牌防毒還強千倍萬倍

但換了另一種型態的病毒,完全就不行了!從以前的灰鴿子、熊貓、 機器狗

到現在的隨身碟病毒,你只需要裝一套好的安全軟體就夠了!

不用灰鴿子專殺裝一套,熊貓專殺也裝一套

對於防毒正確的方法是預先做好防範,而非事後尋求亡羊補牢之方法

對windows用戶來說,所謂的安全只是相對比較之下的結果

這個結果可能是極端的,也可能是製造的,不代表用了它

你從此就與病毒絕緣了! (繼續閱讀...)

2009-05-04

F-Secure:用戶應該放棄Adobe Reader改用更安全的PDF客戶端!

現在的網路實在是越來越不安全了

就算你有良好的上網習慣

你還是無法避免中毒的情形發生

在沒有任何安全軟體的協助的環境

茫茫網海中,單靠"使用習慣"是無法讓你全身而退的!

漏洞攻擊是網路上常見的攻擊方式

通過系統軟體(例如IE)或者是普騙使用的第三方軟體(本次主角Adobe Reader)

都是目前相當普遍的攻擊方式,雖然這類攻擊可以靠有AntiBO的軟體防禦

但是軟體AntiBO做的比較好,又容易取得的CIS所支援的BFO類型

還有待繼續增加,換句話說我們無法完全避免遇到這類型的攻擊

F-Secure的安全研究專家認為我們應該放棄Adobe Reader

改用其它替代的PDF客戶端軟體

因為目前專門攻擊Adobe Reader的PDF檔非常多

Adobe的修復又不夠及時,大部份修復速度都來的比微軟還要慢

而且Adobe Reader也實在稱不上安全,Adobe Reader經常被發現漏洞

所以基於安全的理由F-Secure安全研究人員建議

我們應該放棄Adobe Reader採用開源的PDF客戶端

由於PDF是個開放的格式,不會像MS Office一樣

存在著無解的相容性問題,所以在方面的選擇還算不少

可以參考PDFReaders.org列表中所提的軟體進行取代

或者使用一般人比較常用的Foxit

Foxit跟Okular一樣都是屬於比較優秀且支援Linux與WIndows的客戶端軟體

如果不想每次軟體更新都要追版本

其時真的可以認真考慮一下改用替代軟體

而且Foxit跟Okular在一搬使用上其實也夠用了

(繼續閱讀...)

(繼續閱讀...)

2009-04-06

一個最近流行中的Linux病毒

這是一個正在流行中的病毒

它專門攻擊以Linux為基礎的路由器

遭受攻擊的路由器將會被奪取root權限!

這是由DroneBL組織發現的

根據調查,這病毒可能已經從年初流傳至今!被攻擊的對象應該超萬10萬

該病毒被命名為psyb0t,是一個蠕蟲,會試圖感染使用RISC MIPS晶片的Linux路由器

為了不讓你的路由器成為殭屍網路的一份子

請升級路由器韌體,如果沒有新韌體就請你將路由器設一個密碼

必須設一個很難猜到的密碼!

因為這個病毒本身無法直接取得root權限

而是因為路由器本身沒有設定密碼,或者是密碼太簡單所導致

由於一般路由器的使用者並不是像Linux使用者一樣具備相當的觀念

如果只是個一般人,可能為了求方便,並沒有給路由器設密碼

這樣就會有非常高的機率中毒

其實相似的事件以前也發生過

在很久以前有一個叫做RealVNC的遠端遙控軟體

因為早期的RealVNC預設安裝完並不會強制設密碼

使得RealVNC的部分用戶很容易成為被攻擊的對象

但是現在的RealVNC卻將密碼設為必須,且在安裝過程中就強制輸入

所以我認為基於安全的理由,路由器製造商應該在第一次啟用的時候

強制使用者輸入6~8位數的密碼,如此才可以確保不被攻擊!或者是被偷頻寬 (繼續閱讀...)

2009-03-26

駭客大會上MAC OS再度讓人失望!

Pwn2Own駭客大會上(3.18)一位名叫Charlie Miller的參賽選手

他僅僅只花費十秒的時間,就成功入侵了MAC OS!

並讓MAC OS成為本次大會上率先被成功入侵的第一個系統!

而Windows上的IE 8、Firefox、Safari也在同一天被另一名德國選手Nils給攻破!

Windows上唯一全身而退的只有Google Chrome瀏覽器!

Miller賽後接受ZDNET的訪問說到MAC/Safari的漏洞他之所以能夠在短時間內突破

那是因為他很早之前便發現了該漏洞,發現漏洞後並沒有做任何通報,也沒有公佈該漏洞

不公佈漏洞,讓他在此次駭客大會上拿到了5000美元的獎金,也為了他的公司做了一個很好的宣傳

但在他的眼哩,另一個發現Windows/IE漏洞的Nils,Miller認為Nils所發現的漏洞價值

遠比他突破MAC OS系統所得到的5000美元獎金還要高出十倍!

Miller接著被問到,為什麼不選擇Windows平台而卻選擇MAC作為攻擊對象時

他說"因為MAC OS上所發現的漏洞非常容易利用"!

用白話一點方式來講,Miller的意思其實是說MAC OS上的垃圾漏洞(很難被利用的漏洞)

相對於Windows來說低了很多!

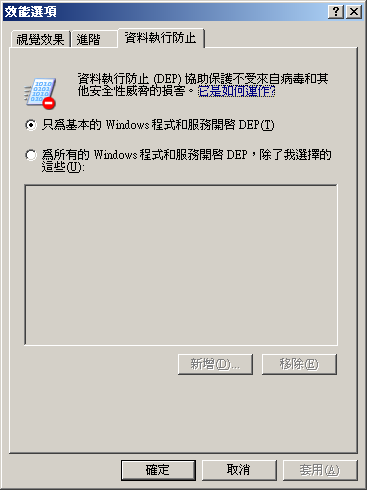

而且Windows系統上有所謂的反漏洞攻擊(Anti Exploit),在MAC OS上卻沒有類似的功能

Miller所謂的Anti Exploit,其實就是指Windows系統上的"資料執行防止"(DEP)

從訪談中可以透露出在Miller眼裡,Windows其實是個比MAC OS還要來的安全的系統

而在網路瀏覽器的部分,Miller說道同樣的Firefox瀏覽器,在MAC OS系統下

就是要來的比Windows系統上來的好利用多了,在他的經驗裡,MAC是一個很容易被入侵的平台!

而Google Chrome也是本次駭客大會上唯一一個全身而退的網路瀏覽器

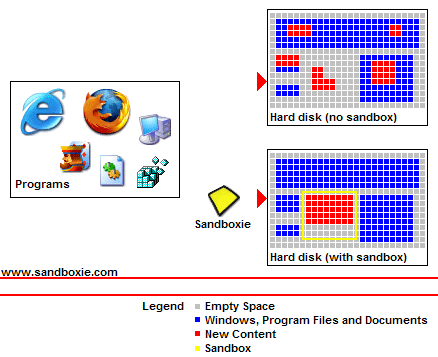

Miller說Chrome的漏洞很難利用,因為Chrome有自己的沙盤(SandBox)技術做後盾

如果你得到一個Chrome的漏洞,你還必須還要再有一個Chrome沙盤的漏洞

藉由沙盤的漏洞讓瀏覽器本身的漏洞可以穿出沙盤之外!不過Miller說這種同時存在漏洞的可能性不高!

雖然目前Chrome在漏洞的數量上,不見得比較少

但由於它自帶沙盤的關係,使得漏洞的被利用率大大的降低!

所以就目前來說,瀏覽器加上沙盤,是另一個不錯的選擇!

而所謂的沙盤,這裡我用SandBoxie官網提供的說明圖做個簡單的說明

在沒有沙盤的保護下,瀏覽器可以對系統做任何的修改

但只要你有了沙盤,沙盤便會對位於沙盤內的應用程式,將它們對系統的修改

重新定像到一個空白區域,而不是直接就將修改寫入硬碟之中

此舉它有一個好處!就是你不滿意的部分你只需要清空沙盤內的資料

那一切又回覆到最初的那個原始狀態!

Chrome剛推出時,Google特別強調的沙盤技術

在這次的駭客大會上證實確實是一個有用的功能

如果你對Chrome的沙盤技術感興趣

可以順便看我去年所寫關於Chrome沙盤技術抄襲的事件! (繼續閱讀...)

標籤:

Chrome,

FireFox,

HIPS,

IE,

Internet Security,

Mac OS,

Sarfari,

Vulnerabilities,

Web Browser,

Windows

2009-02-06

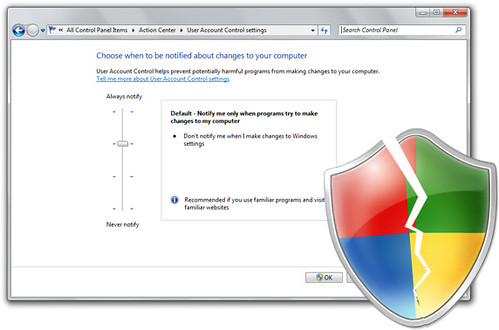

Windows 7的UAC犯了一個低級的錯誤!

自從Windows 7beta推出以來,網路上大家熱烈討論

新的Windows 7不但給你更快速的桌面環境,也提升的些許效能

從Vista開始新加入的UAC(使用者帳戶控制)

UAC它可以在系統進行寫入或變更系統設定的時候提醒用戶

某些程度上來看借鑑了Unix Like不少,但是Vista的UAC卻不如Unix Like上的root用戶好用

因為UAC的警告次數過於頻繁

不像Unix Like系統只會短暫出現,只要你還是以root用戶持續操作

系統將不會像UAC般過度提示

這個問題讓普遍用戶無視於UAC的存在!

有一部分的用戶會在系統安裝完後很快將它關閉,有些用戶不關閉

他們選擇忽視UAC的警告,相較於傳統HIPS來說,UAC的提醒次數稍多

但是卻不會像HIPS軟體提供行為,所以使得一個應該很有用的功能變的一無是處

現在新的Windows 7,微軟改善了UAC以往在Vista上過於擾人的提示頻率

Windows 7的用戶可以得到更友善的提醒,因為微軟將UAC設定成可以選擇提示的方式

在正常的情況下,預設的Windows 7只有兩種選擇,這兩中選擇分別為:

"當軟體試圖變更系統的時候提示我"與"當我要變更系統設定時不要提示我"兩種

如果只提示重要的系統修改,這樣的設定確實讓Windows 7更為人性化一些

但是這樣的人性化卻存在著一些問題,因為我們可以透過第三方軟體

更改UAC的設定,因為UAC設定成忽略系統設定的變更時

病毒可以透過VBScript Code進行類似於目前正在流行的LNK病毒行為來關閉UAC

目前也有實驗性病毒可以做到關閉UAC而不被提示的程度

這個問題有個方式可以手動修正!原文如下

enable to the full-blown, Vista-esque UAC in Windows 7 (move the slider all the way up)

似乎是要調整成Vista風格的設定,很抱歉我幾乎沒什麼操作Vista的經驗

所以無法解釋這段話它真正的意思..

但是一旦改成此設定後,以後凡是任何修改UAC設定的行為

UAC將會提示,而不會像在預設狀態下,不提示而導致被關閉的命運!

微軟在操作性的友善度以及系統安全上的拿捏似乎很難取得一個平衡

UAC如果過於煩人,對絕大多數人來說將會是一場災難!

如果你不怕麻煩不怕累,UAC在你手上還是有一些用處

不過建議還是搭配一套安全軟體才比較有保障!

目前這個問題微軟似乎認為不算是系統漏洞

所以有可能最終發售版本還會存在這個"不是漏洞的弱點" (繼續閱讀...)

2009-02-04

Firefox用戶請盡速更新至3.0.6

這是一個已知的高危漏洞,有洩漏系統資訊以及遠端操控的疑慮!

建議所有的Firefox 3.0.X的用戶立即更新!

Description:

Some vulnerabilities have been reported in Mozilla Firefox, which can be exploited by malicious, local users to potentially disclose sensitive information, and by malicious people to conduct cross-site scripting attacks, bypass certain security restrictions, disclose sensitive information, or potentially to compromise a user's system.

1) Multiple errors in the layout engine can be exploited to cause memory corruptions and potentially execute arbitrary code.

2) Multiple errors in the Javascript engine can be exploited to cause memory corruptions and potentially execute arbitrary code.

3) A chrome XBL method can be used in combination with "window.eval" to execute arbitrary Javascript code in the context of another web site

4) An error when restoring a closed tab can be exploited to modify an input control's text value, which allows e.g. to disclose the content of a local file when a user re-opens a tab.

5) An error in the processing of shortcut files can be exploited to execute arbitrary script code with chrome privileges e.g. via an HTML file that loads a privileged chrome document via a .desktop shortcut file.

這個漏洞影響所有的Firefox 3.0.X,當使用者瀏覽了一個被有心人士修改的腳本時

可能會因此洩漏系統上的的重要訊息,並且有遠端操作的疑慮!

此漏洞已經在昨天修正完畢,中文版的Firefox 3用戶此時已經可以透過自動更新至新版本! (繼續閱讀...)

2008-12-20

BitDefender Antivirus for Linux 發現高危漏洞

Bitdefender被發現一個安全漏洞,當在處理一個加工過的PE檔案時

會有導致int overflows(整數易位),通過此漏洞可以在系統中寫入任一代碼

受影響的版本為7.60825,之後的版本不排除也一樣有這個漏洞

該漏洞在Secunia被評級為"高危"

用戶可以經由自動更新修補 (繼續閱讀...)

2008-12-19

ESET Smart Security "epfw.sys"提權漏洞!

安全研究人員Alex發現ESET Smart Security存在一個權限提升漏洞

可以讓有心人士執行任意代碼,目前新版本的ESET Smart Security已經發佈,請用戶更新!

這是ESET Smart Security由IOCTL處理"epfw.sys」驅動裝置時不當處理user space參數所導致

這會導致有心人利用這個弱點在核心中複寫任何位置,並執行任意代碼!

所幸該弱點目前ESET已經修正,只要更新到ESET Smart Security 3.0.684就可以了 (繼續閱讀...)

Linux版Flash Player爆發SWF漏洞!

Flash Player被發現在處理SWF的時候,會暴露弱點而被有心人士攻擊

當Flash Player在處理一個未知的錯誤時,可能會被有心人是利用

執行任意的代碼!這個漏洞目前被定位為"高危"

使用10.0.12.36或9.0.151.0版以前Flash Player的Linux的用戶都應該盡快更新

新版下載:

10.0.12.36

http://get.adobe.com/flashplayer/

9.0.152.0

http://kb.adobe.com/selfservice/viewContent.do?externalId=kb406791&sliceId=1 (繼續閱讀...)

2008-12-15

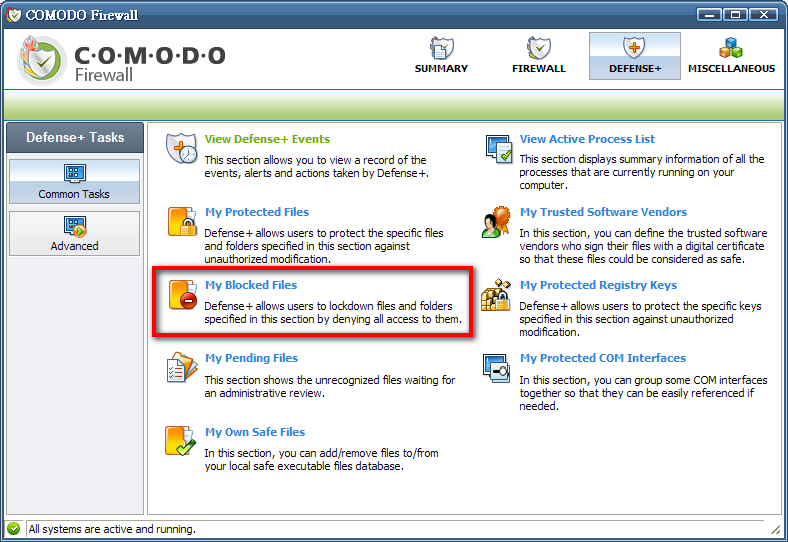

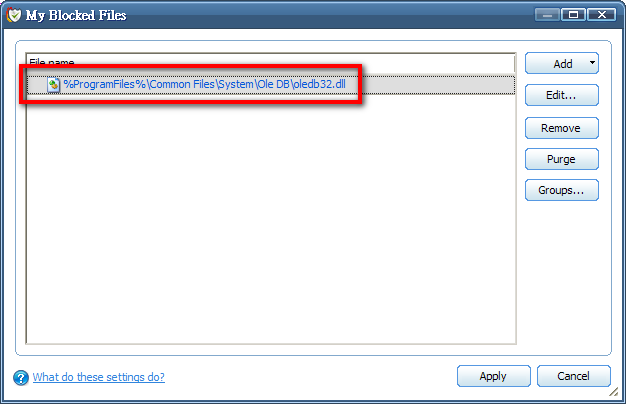

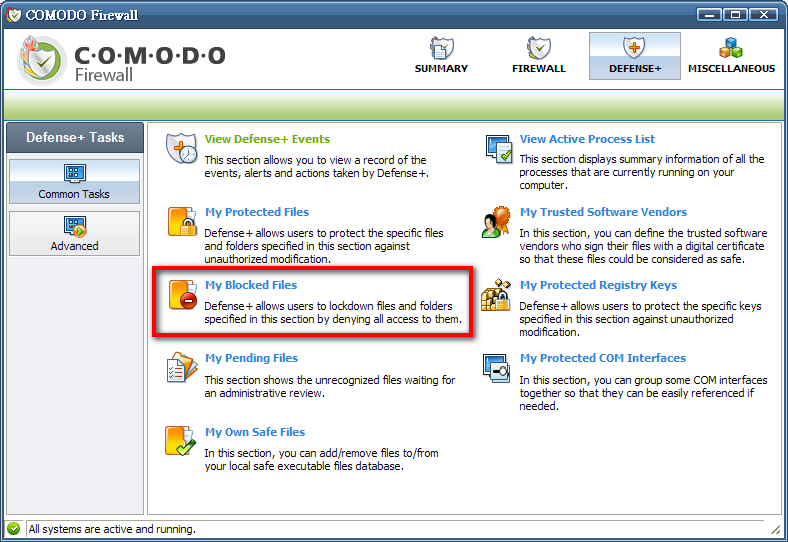

沒有Anti BFO 我們改用FD防止XML漏洞

前幾天發過的IE7 XML漏洞,目前微軟體已經發出通報

受影響的範圍更正為5.01/6.x/7.x!目前微軟依然還沒有釋出任何更新

如果你對你自己使用網路的方式不具任何信心,可以參造微軟的安全通報

有四種方法可以消極的防禦此漏洞

以下我為使用Comodo Internet Security提供第五種防禦的方法

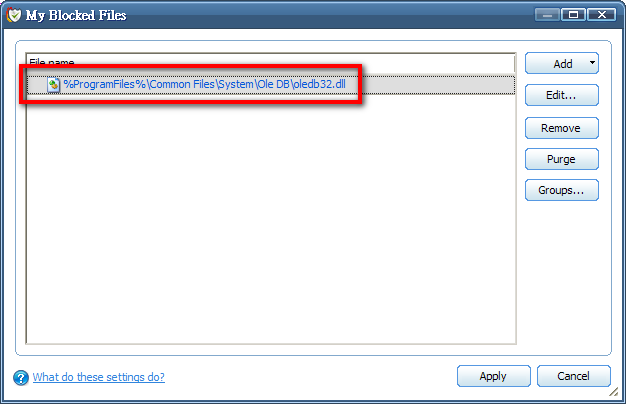

打開CIS主視窗,找到Defances +的Block File

點選進入後加入以下FD規則,然後連按兩次"Apply"完成

這裡我僅以CIS作示範,其它的HISP軟體也可以做到此種防禦 (繼續閱讀...)

受影響的範圍更正為5.01/6.x/7.x!目前微軟依然還沒有釋出任何更新

如果你對你自己使用網路的方式不具任何信心,可以參造微軟的安全通報

有四種方法可以消極的防禦此漏洞

以下我為使用Comodo Internet Security提供第五種防禦的方法

打開CIS主視窗,找到Defances +的Block File

點選進入後加入以下FD規則,然後連按兩次"Apply"完成

%ProgramFiles%\Common Files\System\Ole DB\oledb32.dll

這裡我僅以CIS作示範,其它的HISP軟體也可以做到此種防禦 (繼續閱讀...)

2008-12-11

IE7 XML漏洞爆發

這是一個存在已久的漏洞,但直到前幾天才在網路上大爆發

該漏洞通過一個有問題的XML以及JavaScript進而達到緩衝區溢位

此XML漏洞的危險程度在Secunia.com定位為"超高危"

微軟目前還沒有釋出關於此更新的修補,如果你在今天看到有更新IE的Hotfix

那應該是另一個高危漏洞,嚴重程度僅次於IE7 XML漏洞

所以沒有修補或者沒有開自動更新的人,也順便修補一下吧

這個XML漏洞目前可以依靠具備溢位保護的HIPS軟體

例如ThreatFire或Comodo Memory FireWall來保護

當然如果你不想裝上述軟體,Windows本身也提供基本的溢位防護

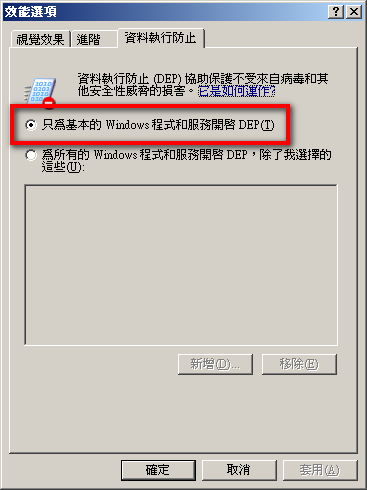

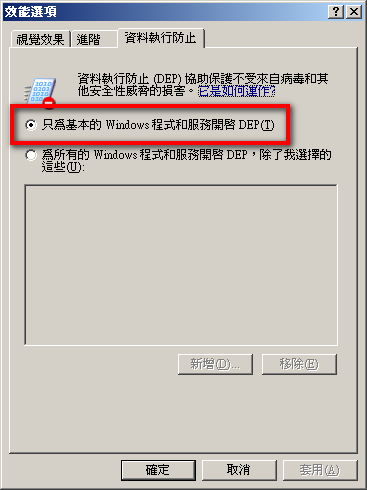

然後進入控制台開啟系統>進階>效能設定>資料執行防止

然後勾選"只為基本的Windows程式和服務開啟DEP"

除此之外想要避免此種漏洞的攻擊,請勿開啟不信任的網路連結

或是將以下兩項加入Hosts檔:

該漏洞通過一個有問題的XML以及JavaScript進而達到緩衝區溢位

此XML漏洞的危險程度在Secunia.com定位為"超高危"

微軟目前還沒有釋出關於此更新的修補,如果你在今天看到有更新IE的Hotfix

那應該是另一個高危漏洞,嚴重程度僅次於IE7 XML漏洞

所以沒有修補或者沒有開自動更新的人,也順便修補一下吧

這個XML漏洞目前可以依靠具備溢位保護的HIPS軟體

例如ThreatFire或Comodo Memory FireWall來保護

當然如果你不想裝上述軟體,Windows本身也提供基本的溢位防護

然後進入控制台開啟系統>進階>效能設定>資料執行防止

然後勾選"只為基本的Windows程式和服務開啟DEP"

除此之外想要避免此種漏洞的攻擊,請勿開啟不信任的網路連結

或是將以下兩項加入Hosts檔:

127.0.0.1 wwwwyyyyy.cn(繼續閱讀...)

127.0.0.1 sllwrnm5.cn

2008-10-17

Adobe Flash Player 多弱點公告發佈!

Adobe Flash Player的佔有率在瀏覽器上不分作業系統

佔有率高達98%,這個佔有率比Windows所有版本的佔有率都要來的高!

這個漏洞危險性不高,主要是被發現透過某些方法可以繞過Flash Player的安全限制

影響的範圍為所有的Flash Player V9.X的版本

1) An error while enforcing cross-domain policy files can be exploited to bypass certain security restrictions.

This is related to vulnerability #4 in:

SA28161

2) An ActionScript implementation error can be exploited to determine if a port on a remote host is opened or closed.

This is related to vulnerability #8 in:

SA28161

3) The problem is that the "FileReference.browse()" and "FileReference.download()" methods can be called without user interaction and can potentially be used to trick a user into downloading or uploading files.

要修正這個安全漏洞只需要將Flash Player更新至前不久才發佈的Flash Player V10 (繼續閱讀...)

2008-09-26

多款瀏覽器爆出超高危漏洞!!

安全研究人員Jeremiah Grossman與Robert Hansen發現了一個重大安全性問題

這個問題幾乎影響了這個世界上所有的網頁瀏覽器!

包括最新的Safari 4、IE8、Firefox 3.1等都有這個問題!

而且這個問題非常嚴重!嚴重到不是短時間就可以或是就知道怎麼改善的!

這個漏洞其實存在已久,問題是由於瀏覽器運作原理中存在缺陷

使得有心人士可以在惡意網站中於用戶不知情的情況下進行任意的網路連結

由於這個缺陷不是由Script造成,所以關閉JS並沒有起到防範的作用..

除非你使用文字型的瀏覽器,才可以避免被這樣的手法攻擊!

甚至連Adobe也都受到這個漏洞的威脅!

這個問題不是那麼好修正,目前沒有關於這個漏洞的任何修補行程上的資料 (繼續閱讀...)

這個問題幾乎影響了這個世界上所有的網頁瀏覽器!

包括最新的Safari 4、IE8、Firefox 3.1等都有這個問題!

而且這個問題非常嚴重!嚴重到不是短時間就可以或是就知道怎麼改善的!

這個漏洞其實存在已久,問題是由於瀏覽器運作原理中存在缺陷

使得有心人士可以在惡意網站中於用戶不知情的情況下進行任意的網路連結

由於這個缺陷不是由Script造成,所以關閉JS並沒有起到防範的作用..

除非你使用文字型的瀏覽器,才可以避免被這樣的手法攻擊!

甚至連Adobe也都受到這個漏洞的威脅!

這個問題不是那麼好修正,目前沒有關於這個漏洞的任何修補行程上的資料 (繼續閱讀...)

標籤:

FireFox,

IE,

Internet Security,

Opera,

Sarfari,

Vulnerabilities,

Web Browser

2008-09-03

VMWare一系列虛擬機器軟體爆發多漏洞!

本月1號收到通知,虛擬機器軟體供應龍頭VMware, Inc.發現了中、高危等程度的程式漏洞,建議經常使用VMWare的用戶應該盡速更新!

包含了ESX / ESXi Server、Fusion、Player、ACE、Workstation、Server

這個漏洞主要利用DOS對系統進行攻擊,並取得系統的管理權限

少數產品目前還在等待解決方案,部分產品可以經由以上提供的Link自行下在Patch進行修補!

無法更新的產品應該儘量避免來路不明的軟體字型還有PNG格式圖片的安裝與瀏覽! (繼續閱讀...)

包含了ESX / ESXi Server、Fusion、Player、ACE、Workstation、Server

這個漏洞主要利用DOS對系統進行攻擊,並取得系統的管理權限

少數產品目前還在等待解決方案,部分產品可以經由以上提供的Link自行下在Patch進行修補!

無法更新的產品應該儘量避免來路不明的軟體字型還有PNG格式圖片的安裝與瀏覽! (繼續閱讀...)

2008-07-15

無差別攻擊 intel CPU Bug將導致遠程代碼攻擊!

這是一個intel CPU的漏洞所導致的一個弱點!

可能會被用來進行遠端攻擊,受影響的作業系統為"任何"

這是一種很有趣的攻擊方式

是針對特定硬體的而來的弱點攻擊!而且沒有限定作業統

不管是Windows,Linux,BSD等都有可能經由這個弱點被攻擊!

而Kris Kaspersky(Kaspersky安全研究員)表示他計劃將在今年10月所舉行的HITB

展示這個弱點攻擊,並說明如何利用CPU Bug來達攻擊的目的!

引述原文:

可能會被用來進行遠端攻擊,受影響的作業系統為"任何"

這是一種很有趣的攻擊方式

是針對特定硬體的而來的弱點攻擊!而且沒有限定作業統

不管是Windows,Linux,BSD等都有可能經由這個弱點被攻擊!

而Kris Kaspersky(Kaspersky安全研究員)表示他計劃將在今年10月所舉行的HITB

展示這個弱點攻擊,並說明如何利用CPU Bug來達攻擊的目的!

引述原文:

Presentation Title: Remote Code Execution Through Intel CPU Bugs(繼續閱讀...)

Presentation Abstract:

According to the Intel Specification Updates, Intel Core 2 has 128 confirmed bugs. Intel Itanium (designed for critical systems) looks more 「promising」, carrying over 230 bugs. They have all been confirmed by Intel and described in errata section of their specification updates. Some bugs 「just」 crash the system (under quite rare conditions) while the others give the attackers full control over the machine. In other words, Intel CPUs have exploitable bugs which are vulnerable to both local and remote attacks which works against any OS regardless of the patches applied or the applications which are running.

Although CPU bugs are not something new in the security industry, nobody has come out with any proof-of-concept exploits and as it stands, there are no known malware that take advantage of these bugs, although some malware writers have actually used CPU bugs for targeted attacks. It is just a matter of time before we start seeing these sort of attacks used in more devastating ways over the Internet. Intel has provided workarounds to major BIOS vendors for some of these bugs, but who knows which vendor actually uses them? End-users are in the dark as to how to check if they are secure or not. Intel doesn't provide any test program for this and the worst thing is - some bugs are still not fixed. In other words, Intel has no workaround for it.

In this presentation, I will share with the participants the finding of my CPU malware detection research which was funded by Endeavor Security. I will also present to the participants my improved POC code and will show participants how it's possible to make an attack via JavaScript code or just TCP/IP packets storms against Intel based machine. Some of the bugs that will be shown are exploitable via common instruction sequences and by knowing the mechanics behind certain JIT Java-compilers, attackers can force the compiler to do what they want (for example: short nested loops lead to system crashes on many CPUs). I will also share with the participants my experience in data recovery and how CPU bugs have actually contributed in damaging our hard drives without our knowledge.

About Kris

Kris Kaspersky has over 15 years of software engineering and reverse engineering experience in CD/DVD protections, PE/ELF packers/protectors, CD/DVD copiers, audio/video codecs (MPEG 1/MPEG 2/MPEG 4), data flow optimization, CPU-specific optimization, compiler specific optimization, debugging code and much more. As an independent consultant and technical writer, Kris has been an active researcher in the field of reverse engineering and pretty much dedicated his daily life in mastering the art. He possesses a deep knowledge in OS internals and low level ASM. He is also the author for Xakep magazine and has published more than 20 books about system programming. The titles of his English publications are below:

* Hacker Disassembling Uncovered: Powerful Techniques To Safeguard Your Programming (ISBN: 1931769222);

* Hacker Disassembling Uncovered: Second Edition, totally rewritten (ISBN-10: 1931769648);

* CD Cracking Uncovered: Protection Against Unsanctioned CD Copying (ISBN-10: 1931769338);

* Data Recovery: Tips and Solutions: Windows, Linux, and BSD (ISBN-10: 1931769567);

* Code Optimization: Effective Memory Usage (ISBN-10: 1931769249);

* Shellcoder's Programming Uncovered (ISBN-10: 193176946X);

* Hacker Debugging Uncovered (ISBN-10: 1931769400)

訂閱:

意見 (Atom)